Windows 10

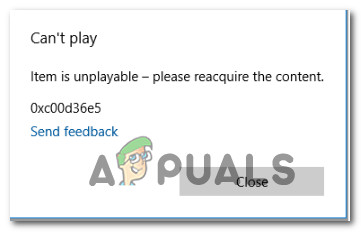

A Microsoft kiadta sávon kívüli biztonsági javítások kijavítani két biztonsági rést, amelyeket a számítógépes bűnözők „aktívan kihasználtak”. Ezek a javítások a Zero-Day biztonsági hibákat orvosolják, amelyek távolról is adhatók adminisztratív jogosultságok és magasabb szintű ellenőrzés az áldozatok számítógépeihez. Míg az egyik hiba az Internet Explorer legújabb verzióiban volt, a másik a Microsoft Defenderen belül volt. A biztonsági réseket hivatalosan CVE-2019-1255 és CVE-2019-1367 címkével látták el.

A Microsoft nemrégiben hibajavító mulatságot folytatott , számos furcsa viselkedési problémával és hibával foglalkozik, amelyek a hírhedt 2019. szeptemberi javítás keddi összesítő frissítése után alakultak ki. Most vészhelyzeti biztonsági javításokat adott ki két biztonsági rés kijavítására, amelyek közül legalább az egyik megtalálható az Internet Explorerben.

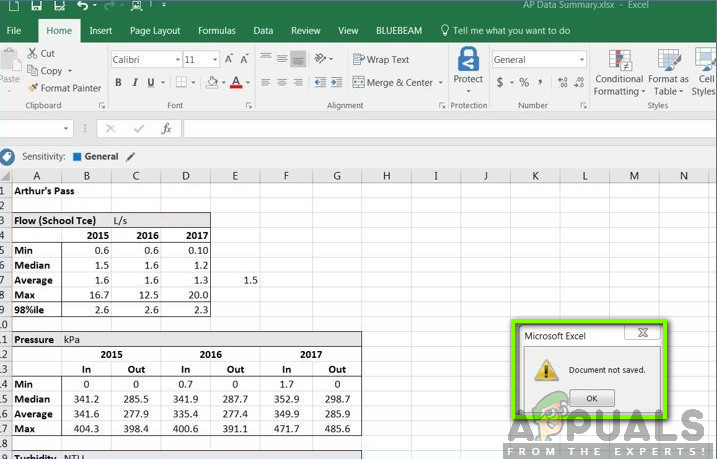

A Microsoft javítások CVE-2019-1255 és CVE-2019-1367 biztonsági réseit tartalmazza a Microsoft Defender és az Internet Explorer böngészőben:

A CVE-2019-1367 nevű biztonsági rést Clément Lecigne, a Google fenyegetéselemző csoportjának munkatársa fedezte fel. A Zero-Day kihasználás távoli kódfuttatási sebezhetőség abban a tekintetben, ahogyan a Microsoft szkriptmotorja kezeli a memóriában lévő tárgyakat a webböngészőben. A kihasználás meglepően egyszerű. Az áldozatnak csupán meg kell látogatnia egy speciálisan kialakított, mókás csapdába esett weboldalt, amelyet online tárolnak az Internet Explorer böngésző segítségével. A kihasználás memóriasérülési probléma, amely lehetővé teheti a támadók számára, hogy eltérítsék a Windows PC-jét. Sőt, a sérülékenység lehetővé teszi a távoli végrehajtást - említi a Microsoft tanácsadó :

„A biztonsági rést sikeresen kihasználó támadó ugyanolyan felhasználói jogokat szerezhet, mint a jelenlegi felhasználó. Ha a jelenlegi felhasználó adminisztrátori felhasználói jogokkal van bejelentkezve, akkor a biztonsági rést sikeresen kihasználó támadó átveheti az irányítást az érintett rendszer felett. ”

Ez nem patch-kedd, de a Microsoft két új biztonsági rés miatt vezeti be a sávon kívüli biztonsági javításokat:

CVE-2019-1367 - kritikus IE nulla nap aktív támadás alatt.

CVE-2019-1255 - DoS-hiba a Microsoft Defenderben.Részletek elolvasása: https://t.co/miqJoO3i7b

- Wang Wei (@security_wang) 2019. szeptember 24

A CVE-2019-1367 Zero-Day Exploit érinti az Internet Explorer 9, 10, 11 verzióit. Más szóval, a legtöbb modern számítógép, amely Windows operációs rendszert futtat és használja az Internet Explorert, sebezhető volt. Bár a probléma megoldott, a szakértők ragaszkodnak a felhasználókhoz alternatív, biztonságosabb böngészők mint a Google Chrome vagy a Mozilla Firefox. Nincs szó róla Microsoft Edge böngésző , amely az Internet Explorer programot követte, és mivel a Chromium bázisra épül, nagyon valószínű, hogy a modern webböngésző immunis ebben a kihasználásra.

Amellett, hogy foglalkozik a Zero-Day Exploittal az Internet Explorerben, a Microsoft kiadott egy második sávon kívüli biztonsági frissítést is, hogy javítsa a szolgáltatásmegtagadás (DoS) biztonsági rését a Microsoft Defenderben. A víruskereső és rosszindulatú szoftverek messze a a legszélesebb körben használt platform, amelyet előre telepítettek a Windows 10 rendszerbe .

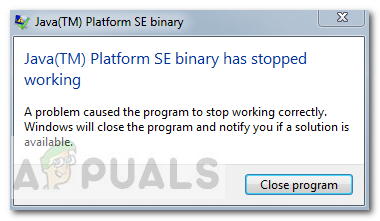

A CVE-2019-1255 címkével ellátott Microsoft Defenderen belüli kihasználást Charalampos Billinis, az F-Secure és Wenxu Wu, a Tencent Security Lab munkatársai fedezték fel. A hiba abban áll, hogy a Microsoft Defender kezeli a fájlokat, de a Microsoft Malware Protection Engine 1.1.16300.1-ig terjedő verzióit érinti. A Microsoft megjegyzi a tanácsadóban hogy a támadó kihasználhatja ezt a biztonsági rést „annak megakadályozása érdekében, hogy a törvényes fiókok a legális rendszer bináris fájljait futtassák”. Ennek a hibának a kihasználásához azonban a támadónak „először végrehajtást kellene végrehajtania az áldozati rendszeren”.

A Microsoft kiadja a sávon kívüli biztonsági frissítést a javításhoz:

- Az Internet Explorer nulla napos kiaknázása a vadonban

- Windows Defender DoS hiba https://t.co/ZeapO4A5uO pic.twitter.com/aUAOFy9brJ- Catalin Cimpanu (@campuscodi) 2019. szeptember 23

A Microsoft már kiadta a javítást a Microsoft Defender biztonsági résének kijavítására. Mivel a Microsoft Defender biztonsági frissítése automatikus, a Windows 10 legtöbb felhasználójának hamarosan meg kell kapnia a Microsoft Malware Protection Engine automatikus frissítését. A javítás frissíti a Microsoft Malware Protection Engine programot az 1.1.16400.2 verzióra.

A Microsoft a Windows 10 Pro és az Enterprise vállalaton belül felajánlotta a frissítések elhalasztásának funkcióját. Erősen javasoljuk azonban, hogy fogadja el ezeket a frissítéseket és telepítse őket. Egyébként mindkét biztonsági frissítés a Microsoft sürgősségi frissítésének része. Sőt, egyikük még a Zero-Day kiaknázását is javítja, amely állítólag a vadonban települ.

Címkék Microsoft ablakok