Terepmunka szoftver

Felismerték, hogy több száz hitelkártya-felhasználó érzékeny magán- és pénzügyi információit tárolják egy olyan adatbázisban, amely nem biztonságos. Az egyszerű szkennelési programot futtató kutatók felfedeztek egy adatbázist, amely a Fieldwork Software tulajdonában van az interneten. Megdöbbentő módon az adatok kiterjedt pénzügyi részleteket tartalmaztak az üzleti ügyfeleknek. A hitelkártya-adatok mellett egyéb rendkívül érzékeny információk, például társított nevek, GPS-címkék, sőt az ügyfél és a szolgáltató közötti kommunikáció is elérhetők és kihasználhatók. Az aggasztó szempont, hogy a szivárgó adatbázist feltáró szkennelési projekteket meglehetősen könnyű telepíteni, és a professzionális hackercsoportok egyre inkább használják pénzügyi információk vagy rosszindulatú programok kiaknázására.

Az vpnMentor kiberbiztonságért dolgozó kutatók, akik feltárták a Fieldwork Software látszólag kitett adatbázisát, felajánlották felfedezéseket egy blogbejegyzés útján . A Noam Rotemből és Ran Locarból álló csapat szerint körülbelül 26 GB adat maradt kitéve. Nyilvánvaló, hogy az adatbázist nem hagyták szándékosan kitéve. A felfedezés azonban feltárja annak veszélyét, hogy a pénzügyi információk továbbra is kiaknázhatók lesznek a programozók bármely csoportja előtt, akik tudják, hol keressenek, vagy véletlenszerű vadászatot kezdeményeznek a nem megfelelően biztosított severek vagy adatbázisok után. Érdekes módon az adatok mérete nem biztos, hogy nagy, de az információk jellege potenciálisan kihasználható számos hatalmas digitális pénzügyi heist elindításához.

A nem védett Elasticsearch adatbázis 2 milliárd felhasználói nyilvántartást tár fel az intelligens otthoni eszközökről: Noam Rotem és Ran Locar biztonsági kutatók a vpnMentor-tól a közelmúltban jelentésben kimutatták, hogy egy Shenzhen-i székhelyű kínai IoT-kezelő platform társaság,… https://t.co/a9eqEqTFt6 pic.twitter.com/AyQ8QPrVli

- CS Threat Intel (@cipherstorm) 2019. július 5

Az Anstar tulajdonában lévő Fieldwork szoftvernek volt egy szivárgó adatbázisa, amelyet gyenge biztonsági protokollokkal biztosítottak

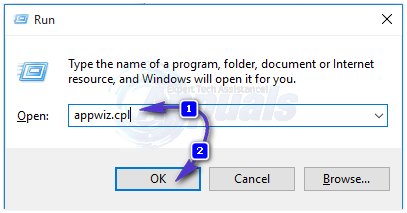

A vpnMentor kiberbiztonsági kutatók egy web-szkennelési projekt során fedezték fel a kitett és lényegében gyenge biztonsági protokollokkal biztosítottakat. A cég folyamatban lévő projektje lényegében az interneten szimatol portokat keresve. Ezek a portok lényegében a szervereken tárolt adatbázisok átjárói. A projekt egy olyan kezdeményezés része, amely a véletlenül vagy a kikötőkre vadászik és felfedez akaratlanul nyitva vagy fedezetlenül hagyva . Az ilyen portok könnyen kihasználhatók az adatok selejtezésére vagy összegyűjtésére.

Többször ezek a kikötők váltak szivárgássá az érzékeny, vállalati adatok véletlenszerű nyilvánosságra hozatalakor. Sőt, több is hackerek vállalkozó szellemű csoportjai gyakran gondosan szitálja át az adatokat, és keressen többet lehetséges kiaknázható útvonalak . Az e-mail azonosítókat, telefonszámokat és egyéb személyes adatokat gyakran használják a Social Engineering-re támaszkodó támadások indításához. A korábban látszólag hitelesített e-maileket és telefonhívásokat használtak a rábírja az áldozatokat e-mailek és rosszindulatú mellékletek megnyitására .

Érzékeny ügyféladatok szivárogtak ki: Etikai hekkereink egy nyitott adatbázist találtak a Fieldwork, az SMB szoftverszolgáltatótól, amely végfelhasználói hitelkártyaszámokat, címeket, sőt riasztási kódokat és jelszavakat is tartalmaz >> https://t.co/NluDR1wVLF #databreach pic.twitter.com/ecrYw6Gzht

- vpnMentor (@vpnmentor) 2019. július 8

A Fieldwork Software lényegében egy olyan platform, amelyet kis- és középvállalkozásoknak (SMB) szánnak. Az Anstar tulajdonában lévő társaság további szűkített célpiaca a kkv-k, amelyek az ügyfelek kapujánál kínálnak szolgáltatásokat. Az otthoni szolgáltatásokat kínáló kis- és középvállalkozásoknak sok információra és nyomkövető eszközre van szükségük az optimális ügyfélszolgálat és ügyfélkapcsolat-kezelés biztosításához. A Fieldwork platformja többnyire felhőalapú. A megoldás felajánlja a vállalatoknak, hogy nyomon kövessék házi hívásaikat folytató alkalmazottaikat. Ez segít a CRM nyilvántartások létrehozásában és fenntartásában. Ezenkívül a platform számos további ügyfélszolgálati funkciót kínál, beleértve az ütemezési, számlázási és fizetési rendszereket.

A nyilvánosságra hozott adatbázis a Fieldwork Software üzleti ügyfeleinek pénzügyi és személyes adatait tartalmazta. Egyébként 26 GB-nál az adatbázis mérete meglehetősen kicsinek tűnik. Az adatbázis azonban állítólag tartalmazta az ügyfelek nevét, címét, telefonszámát, e-mailt és a felhasználók és az ügyfelek között elküldött kommunikációt. Döbbenetes módon ez csak az adatbázis része volt. Egyéb alkatrészek, amelyek nem voltak kitéve, a szerviz alkalmazottaknak küldött utasításokat és a munkaterületek fényképeit, amelyeket az alkalmazottak nyilvántartásba vettek.

Ha ez nem elég rossz, az adatbázis érzékeny személyes adatokat is tartalmazott az ügyfelek fizikai helyéről. Az információk a hírek szerint tartalmazzák az ügyfelek GPS helyét, IP-címeit, számlázási adatait, aláírásait és teljes hitelkártyaadatait - beleértve a kártya számát, a lejárati dátumot és a CVV biztonsági kódot.

https://twitter.com/autumn_good_35/status/1148240266626605056

Míg az ügyfelek információi nyilvánosságra kerültek, a Fieldwork Software saját platformja is sérülékeny maradt. Ennek oka, hogy az adatbázis automatikus bejelentkezési linkeket is tartalmazott, amelyeket a Fieldwork szolgáltatás portáljának eléréséhez használtak. Egyszerű szavakkal, a platform háttérrendszerének és adminisztrációjának digitális kulcsai is jelen voltak az adatbázisban. Mondanom sem kell, hogy a rosszindulatú vagy vállalkozó szellemű hackerek különösebb nehézség nélkül könnyen behatolhatnak a Fieldwork alapvető platformjára. Sőt, ha bejön, egy hacker könnyen megzavarhatja a platformot, és elveszítheti hírnevét - figyelmeztették a vpnMentor kiberbiztonság kutatói,

' A portálhoz való hozzáférés különösen veszélyes információ. Egy rossz szereplő nem csak az ott tárolt részletes kliens- és adminisztratív nyilvántartások felhasználásával tudja kihasználni ezt a hozzáférést. Emellett háttér-módosításokkal zárolhatják a céget a számláról . '

A Fieldwork Software gyorsan cselekszik, és megszegte a hibákat:

A vpnMentor kiberbiztonság kutatói kategorikusan megjegyezték, hogy a Fieldwork Software nagyon gyorsan járt el és bedugta a biztonsági rést. Lényegében a vpnMentor a nyilvánosságra hozatalt megelőzően nyilvánosságra hozta a kiszivárgó adatbázis létét a Fieldwork számára, és ez utóbbi a kutatók e-mailjének kézhezvételét követő 20 percen belül lezárta a szivárgást.

@TeriRnNY

Köszönöm a jelentést. Csak frissítse a probléma állapotát: A vpnMentor megerősítette, hogy az ORVIBO biztonságossá tette az adatbázis-rendszert, és frissítették a kapcsolódó cikket is. Kérjük, segítsen frissíteni https://t.co/8VeYYYwWnd . Köszönöm pic.twitter.com/gGo1uadG3M- ORVIBO (@ORVIBO) 2019. július 4

Ennek ellenére egyelőre nem titkolt ideig a Fieldwork Software teljes platformja, annak ügyfél-adatbázisa és ügyfelei is nagy kockázatnak voltak kitéve a behatolás és a kihasználás szempontjából. Ami aggasztó, hogy az adatbázis nemcsak érzékeny digitális információkat, hanem valós vagy fizikai helyekre vonatkozó információkat is tartalmazott. A kutatást végző kutatók szerint az adatbázis „ kinevezési idők és utasítások az épületekbe való belépéshez, ideértve a riasztási kódokat, a lockbox kódokat, a jelszavakat és a kulcsok elrejtésének leírását . ” Az ilyen nyilvántartásokat 30 napos létrehozás után megtisztították, de a hackerek mégis ilyen információkkal megszervezhetnék a fizikai helyek elleni támadásokat. A kulcsok és a belépési kódok helyének ismerete lehetővé tenné a támadók számára, hogy erőszak vagy erőszak igénybevétele nélkül könnyen behatolhassanak a biztonságba.

A Fieldwork Software gyors fellépése különösképpen dicséretes, mert az adatszegések bejelentését gyakran súlyos kritika, tagadás és ellenvád érte a vállalati szabotázs miatt. Gyakran előfordul, hogy a vállalatok saját maguknak szánnak időt a biztonsági lyukak feltöltésére. Voltak jó néhány esetben ahol a vállalatok egyenesen tagadják a létezése a kitett vagy nem biztonságos adatbázisok . Ezért örömteli látni, hogy a vállalatok gyorsan felismerik a helyzetet és gyorsan cselekszenek.

Címkék Kiberbiztonság