Huawei (Souce - Huawei Sajtóesemény)

Az Egyesült Államok már régóta azt állítja, hogy a Huawei veszélyezteti digitális biztonságát. Most egy biztonsági cég azt állítja, hogy számos potenciálisan kihasználható hátsó ajtót tárt fel a kínai vállalat által bevezetett szoftverek közül jó néhányban. Mivel az 5G hálózat kiépítésének versenye egyre gyorsabbá válik, az ilyen állítások tovább veszélyeztethetik a telekommunikációs és hálózati óriás üzleti kilátásait szerte a világon.

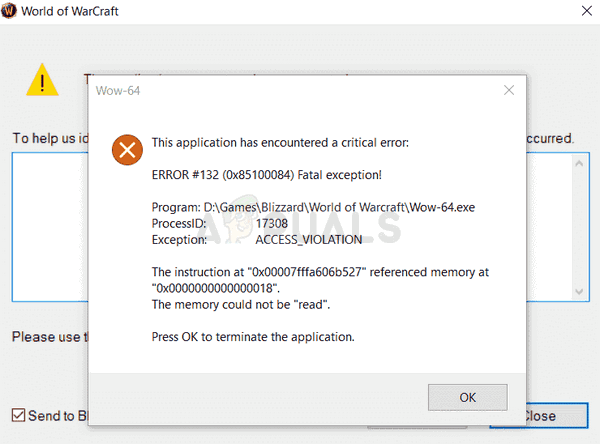

Az IoT Finite State biztonsági cég kutatói nyilvánvalóan elárulták, hogy a kínai távközlési óriás, a Huawei berendezésének több mint a fele „legalább egy potenciális hátsó ajtóval” rendelkezik. Jelentős bizonyíték van arra, hogy a Huawei hálózati eszköz firmware-jének hibái voltak, amelyeket szándékosan telepíthettek volna, hogy sebezhetővé tegyék őket. Miközben kutatást folytattak a Huawei hálózati berendezésekbe telepített szoftverével kapcsolatban, a vállalat azt mondta: 'Számos bizonyíték áll rendelkezésre arra vonatkozóan, hogy a Huawei firmware-jében rengeteg memóriasérülésen alapuló biztonsági rés található. Összefoglalva: ha ismert, távoli hozzáférésű biztonsági réseket és a lehetséges hátsó ajtókat is tartalmaz, úgy tűnik, hogy a Huawei eszközeinek nagy a kockázata a lehetséges kompromisszumoknak.

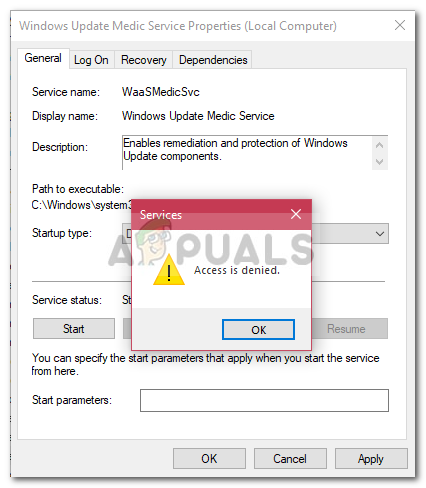

Úgy tűnik, hogy a véges állam biztonsági kutatóinak következtetései meglehetősen hasonlítanak azokra, amelyeket Ian Levy, az Egyesült Királyság Nemzeti Kiberbiztonsági Központjának (NCSC), a GCHQ kémügynökség egységének a hónap elején levezetett műszaki igazgatója tett. Akkor Levy éppen befejezte a Huawei berendezésének értékelését azon tartós állítások felett, miszerint a kínai vállalat 5G hálózati berendezéseit Kína felhasználhatja az állam által támogatott széles körű kémkedési kampányok lebonyolítására. Levy egyenesen azt állította, hogy a Huawei által a berendezésekben alkalmazott biztonsági intézkedések „objektíve rosszabbak és silányabbak”, mint a vezetékes és vezeték nélküli hálózati üzletág összes versenytársa. 'Technikai ellátási lánc biztonsági szempontból a Huawei készülékei a legrosszabbak, amelyeket valaha elemeztünk' - állította Levy.

A a kutatók a jelentésükben megjegyezték annak ellenére, hogy a Huawei a biztonság javítására tett nyilvános elkötelezettségei ellenére az elemzés feltárta, hogy a Huawei „biztonsági testtartása” valójában „idővel csökken”. A kutatók azt állították, hogy mintegy 558 Huawei vállalati hálózati terméket vizsgáltak meg. Állítólag 1,5 millió fájlt fésültek át mintegy 10 000 firmware-képen belül.

A Huawei több mint száz biztonsági hibát és biztonsági rést hagyott maga után?

Az elemzés nyilvánvalóan kiderítette, hogy a firmware-képek több mint 55 százaléka rendelkezik legalább egy potenciális hátsó ajtóval. A firmware-fájlokban maradt figyelemre méltó biztonsági rések és a látszólag szándékos sérülékenységek között vannak olyan hard-kódolt hitelesítő adatok, amelyek a kriptográfiai kulcsok hátsó ajtóként használhatók, nem biztonságosak. A vállalat azt is állította, hogy 'rossz szoftverfejlesztési gyakorlatokra utaló jeleket' figyelt meg. Összességében a Finite State azt állítja, hogy átlagosan körülbelül 102 ismert sebezhetőséget fedezett fel minden egyes Huawei firmware-képen. Állítólag számos nulla napos sebezhetőségre is bizonyíték volt.

„Szisztematikus probléma van a Huawei-nél, és ezt itt képesek vagyunk megmutatni.” A Huawei hálózati berendezések nagyszabású biztonsági vizsgálata megállapítja, hogy a kínai cég felszerelése nagy kockázatot jelent a felhasználók számára @globeandmail https://t.co/da3nnnAwdC

- Steven Chase (@stevenchase) 2019. június 26

Az elemzés során felmerült egyik érdekes szempont a Huawei nyílt forráskódú szoftver-alkatrészeinek használata volt. A Huawei rendszeresen támaszkodott az OpenSSL-re. A nyílt forráskódú platform egy gyakran használt kriptográfiai könyvtár a digitális kommunikáció védelmére és titkosítására. Egyszerű szavakkal: az OpenSSL-t gyakran használják a webhelyek a HTTPS engedélyezéséhez. Állítólag a Huawei nem tudta frissíteni az ilyen nyílt forráskódú szoftvereket - állították a biztonsági kutatók. 'A külső gyártók nyílt forráskódú szoftver-alkatrészeinek átlagos életkora a Huawei firmware-ben 5,36 év.' Ezenkívül 'több ezer olyan alkatrész létezik, amely több mint 10 éves.' Nyilvánvalóan az elavult és elavult szoftverek egy része még 2011-ben sebezhetővé tette a Huawei berendezéseit a hírhedt Heartbleed, egy rendkívül hírhedt és széles körben elterjedt vírus ellen.

A Huawei az egyetlen vállalat, amely nyílt forráskódú szoftvereket használ?

Fontos megjegyezni, hogy a Huawei-hez hasonló vállalatok gyakran a nyílt forráskódú szoftverekre támaszkodnak a szoftverfejlesztés és a hardveres telepítés felgyorsítása érdekében. Sőt, ezek a vállalatok gyakran felfedezik a hátsó ajtókat és a sebezhetőségeket, és rohannak foltozni őket. Lényegében nagyon gyakori gyakorlat. De ami még fontos, hogy a vállalatok gyakran frissítik a szoftvert, és megpróbálják a legújabb vagy a legstabilabb verziót használni, amely több hibajavítást tartalmaz.

Szingapúr nyitva tartja az opciókat a Huawei és az 5G hálózatokon https://t.co/kXLKx2TFVG

- Faisal S. (@ whiz913) 2019. június 27

Jelenleg a Huawei fő versenytársai az Ericsson, a Nokia és a Cisco. Mellesleg, ezek a vállalatok saját maguk tervezik meg a nagysebességű, rendkívül alacsony késleltetésű 5G hálózati berendezések iterációit. Ezek a szervezetek még mindig értékelik a legoptimálisabb hardverkombinációt, hogy megfeleljenek az 5G számos követelményének, ideértve a tárgyak internete (IoT) eszközökhöz, a csatlakoztatott autókhoz és más elektronikus eszközökhöz való megbízható csatlakozást. Bár az 5G bevett technológiákra és kommunikációs protokollokra támaszkodik, a platformnak sok élvonalbeli technológiát kell használnia. Ezenkívül az új mobil kommunikációs szabvány sokkal nagyobb hatótávolsággal rendelkezik, mint az összes korábbi szabvány. Ezért kritikus fontosságú az erős biztonság beállítása és az adatok megsértésének vagy az információ kiszivárgásának megakadályozása.

Címkék Huawei