Universal Media Server. Zsinórvágás

A sávon kívüli XML külső entitások feldolgozásával kapcsolatos biztonsági rést talált Chris Moberly a Universal Media Server 7.1.0 verziójának XML elemző motorjában. A biztonsági rés, lefoglalta a fenntartott címkét CVE-2018-13416 , befolyásolja a szolgáltatás Simple Service Discovery Protocol (SSDP) és univerzális Plug and Play (UPnP) funkcionalitását.

Az Universal Media Server egy ingyenes szolgáltatás, amely hangot, videót és képeket továbbít DLNA-képes eszközökre. Jól működik a Sony PlayStations 3 és 4, a Microsoft Xbox 360 és One, valamint az okostelefonok, okostévék, okos kijelzők és intelligens multimédia lejátszók széles választékával.

A biztonsági rés lehetővé teszi, hogy az azonos LAN-on nem hitelesített támadók ugyanazokkal a jogosultságokkal férjenek hozzá a rendszer fájljaihoz, mint az Universal Media Server szolgáltatását futtató jogosult felhasználók. A támadó kiszolgálói üzenetblokk (SMB) kapcsolatokat is használhat arra, hogy a NetNTLM biztonsági protokollt manipulálva tiszta szöveggé alakítható információkat tárjon fel. Ez könnyen felhasználható jelszavak és más hitelesítő adatok ellopására a felhasználótól. Ugyanezen mechanizmus használatával a támadó távolról is végrehajthat parancsokat a Windows eszközökön a NetNTLM biztonsági protokoll kihívásával vagy megválaszolásával.

Az SSDP szolgáltatás UDP multicast-ot küld az 1900-as porton a 239.255.255.250-re az UPnP-eszközök felfedezéséhez és párosításához. A kapcsolat létrejötte után az eszköz visszaküldi az eszközleíró XML fájl helyét, amely további információkat tartalmaz a megosztott eszközről. Az UMS ezt követően az XML fájlból származó információkat felhasználja HTTP-n keresztül a kapcsolat létrehozásához. A biztonsági rés ebben az esetben akkor merül fel, amikor a támadók saját XML-fájlokat hoznak létre a tervezett helyen, lehetővé téve számukra, hogy ezzel kapcsolatban manipulálják az UMS viselkedését és kommunikációját. Amint az UMS elemzi a telepített XML fájlt, az $ smbServer változóval ér el az SMB-hez, így a támadók ezt a csatornát használhatják a NetNTLM biztonsági protokoll kívánt kihívására vagy válaszára.

A biztonsági rés kockázata legalábbis az érzékeny információk veszélyeztetése, a távoli parancsfuttatás pedig a legmagasabb kihasználási szint mellett. Megállapították, hogy a Windows 10 eszközökön befolyásolja az Universal Media Server 7.1.0 verzióját. Azt is gyanítják, hogy az UMS korábbi verziói kiszolgáltatottak ugyanannak a problémának, de eddig csak a 7.1.0 verziót tesztelték.

A biztonsági rés legalapvetőbb kihasználása megköveteli, hogy a támadó állítsa be az XML fájlt az alábbiak olvasására. Ez hozzáférést biztosít a támadónak a NetNTLM biztonsági protokollhoz, lehetővé téve a hálózaton keresztüli oldalirányú mozgást egyetlen megsértett fiók alapján.

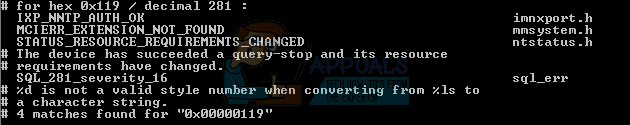

& xxe; & xxe-url; 1 0Ha a támadó kihasználja a biztonsági rést a gonosz-ssdp eszközt, és ugyanazon az eszközön elindít egy netcat-figyelőt vagy egy Impacket-et, a támadó képes lesz manipulálni az eszköz SMB kommunikációját, és az adatokat, jelszavakat és információkat tiszta szövegben kinyerni. A támadó a teljes egysoros információt távolról is lekérheti az áldozat számítógépéről származó fájlokból azáltal, hogy a Device Descriptor XML fájlt a következőképpen állítja be:

&Küld;Ez arra kéri a rendszert, hogy térjen vissza egy másik data.dtd fájl összegyűjtésére, amelyet a támadó beállíthat olvasásra:

%összes;Ennek a két fájlnak a manipulálásával a támadó lekérheti az egysoros információkat az áldozat számítógépén található fájlokból, mivel a támadó beállítja a parancsot, hogy egy adott helyen nézzen ki.

Az UMS-t a felfedezésétől számított néhány órán belül tájékoztatták erről a biztonsági résről, a vállalat pedig arról tájékoztatott, hogy javításon dolgoznak a biztonsági probléma megoldása érdekében.

![A TeamViewer ingyenes hozzáférést kínál néhány üzleti felhasználóhoz a koronavírus miatt [nem hivatalosan]](https://jf-balio.pt/img/news/62/teamviewer-offers-free-access-some-business-users-due-coronavirus.jpg)