Android illusztráció forrás - Fossbytes

A Google keményen dolgozik az Android kódjának tisztításán és a jövőbeli kiadások biztonságosabbá tételén. Idén következetesen olyan tervezési döntéseket hoztak, amelyek megkönnyítik a biztonsági javítások telepítését. A fejlesztők által a sebezhetőségek foltozása érdekében tett erőfeszítések után is úgy tűnik, hogy van egy új.

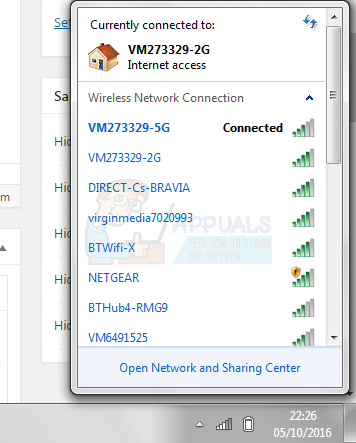

Sebezhetőséget fedeztek fel az Android-ban RSSI kutatók közvetítései. Mivel az Android nyílt forráskódú, a kommunikációs csatornáknak számos módszere létezik a különböző alkalmazások és az operációs rendszer között, az alkalmazások a „szándék” csatornát használhatják az egész rendszerre kiterjedő üzenetek sugárzására, amelyeket más alkalmazások is felvehetnek. Vannak módok, amelyek megakadályozzák, hogy a közvetítés bizonyos alkalmazásokba kerüljön, de egyes fejlesztők hanyagsága miatt ezeket a korlátozásokat nem írják elő megfelelően.

A Google engedélyeket valósított meg az Android rendszerben, amelyek felszólítják a felhasználót, mielőtt az operációs rendszer átadná a releváns adatokat egy alkalmazásnak. Ez egy nagyszerű biztonsági funkció, de sajnos nincs szükség külön engedélyre a WiFi erősségének sugárzásához. A készülék által vett jel erősségét RSSI-értékek képviselik. Bár ez nem korrelál a dBm értékekkel (fizikai).

Az Android 9.0 verziója eltérő „szándékkal” rendelkezik ezeknél az értékeknél, android.net.wifi.STATE_CHANGE ”. Míg a régebbi verziók még mindig a android.net.wifi.RSSI_CHANGED ” elszánt. Mindkettő adás útján adja ki az RSSI-értékeket, megkerülve a normálisan szükséges engedélyeket.

A forráscikk szerint éjszakai nézetbiztonság , ezt a normál felhasználók is megismételhetik. Csak telepítenie kell a Belső műsorszolgáltató monitor ”App, és futtassa. Meg fogja tudni figyelni a készülékéről sugárzott RSSI értékeket.

Ezt még több eszközön is tesztelte éjszakai nézetbiztonság .

Pixel 2, Android 8.1.0 operációs rendszerrel, patch szint 2018. július

Nexus 6P, Android 8.1.0 operációs rendszerrel, patch szint 2018. július

Moto G4, Android 7.0 futtatással, patch szint 2018. április

A Kindle Fire HD (8 gen), a Fire OS 5.6.10 verziót futtatja, amely az Android 5.1.1-től forkolt, 2018. április

A használt router az ASUS RT-N56U volt, amely a legfrissebb firmware-t futtatta

Mindegyikük egyedi RSSI-tartományt mutatott.

A Google válasza

A Google elismerte a problémát és mérsékelt szintű kihasználásnak minősítette. Ezt részben javították az Android 9.0-ban, mivel az egyik szándék nem törli ki a bizalmas adatokat.

Az RSSI értékek felhasználhatók az egyének geo-helymeghatározására a helyi wifi hálózatokon. Tekintettel arra, hogy minden androidos telefont érint, függetlenül a gyártótól, ez súlyos biztonsági problémává válhat, ha nem javítják.

Címkék Android biztonság Adat