A MarioNet lehetővé teszi a hackerek számára, hogy rosszindulatú kódokat futtassanak a böngészőben akkor is, ha a felhasználók bezárták

2 perc olvasás

Kiberbiztonsági illusztráció

A számítástechnikai támadások napjainkban gyakoriak, és szükségessé válnak az óvintézkedések. A legújabb eseményben egy új böngésző támadást találtak, amely a böngésző bezárása után is megfertőzheti Önt. Alapján jelentések , az új böngésző támadást a görög akadémikusok dolgozták ki. A támadás révén a hackerek rosszindulatú kódot futtathatnak az Ön böngészőiben.

A MarioNet néven futó támadás összegyűjti az összes óriási botnetet a böngészőből. Miután ezeket a botneteket összeállították, akkor mindenféle rosszindulatú támadáshoz felhasználják őket. Ezekkel a botnetekkel a hackerek kriptográfiai feltöltést, jelszó feltörést, kattintási csalást hirdethetnek, növelhetik a forgalmi statisztikákat, DDoS támadásokat és rosszindulatú fájlok tárolását.

A MarioNet támadás fő oka a Service Workers, egy új API jelenléte a böngészőkben. Amikor egy szervizmunkás regisztrálva van és aktiválva van, akkor az az oldal háttérben folytatódik. Még akkor is, ha a felhasználó abbahagyta a webhely böngészését, a Service Worker aktiválódik. Amint a Service Worker aktiválódik, a MarioNet ezt kihasználva támadja meg a böngészőt.

A böngésző elleni MarioNet-támadás legrosszabb része, hogy néma támadásról van szó. Nincs szükség semmilyen felhasználói interakcióra a támadásban. Nincsenek olyan figyelmeztetések, amelyeket a böngészők küldenek a felhasználóknak, hogy engedélyt kérjenek egy szolgáltató regisztrálásához. Ezért egyáltalán nincs kommunikáció. Mindez akkor történik, amikor a felhasználó látható weboldalak nélkül várja a weboldal betöltését.

Mivel a MarioNet a támadástól független, a támadók rosszindulatú kódokat helyezhetnek el a nagy forgalmú webhelyeken. Ez segít nekik elérni egy hatalmas adatbázist, amelyet aztán egy másik szerverről irányíthatnak. Az irányítás a rosszindulatú kód eltávolítása után is a támadónál marad. Ezért tekintik a MarioNet támadást veszélyes támadásnak.

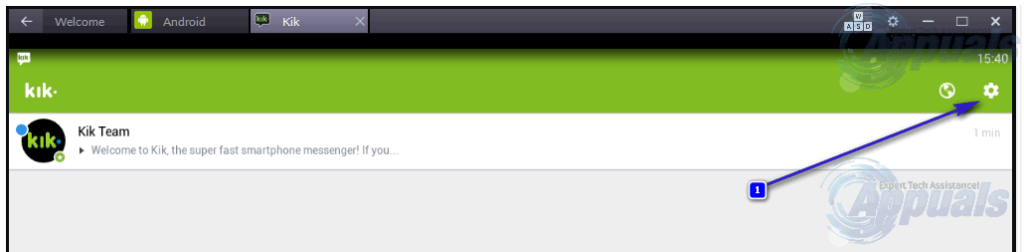

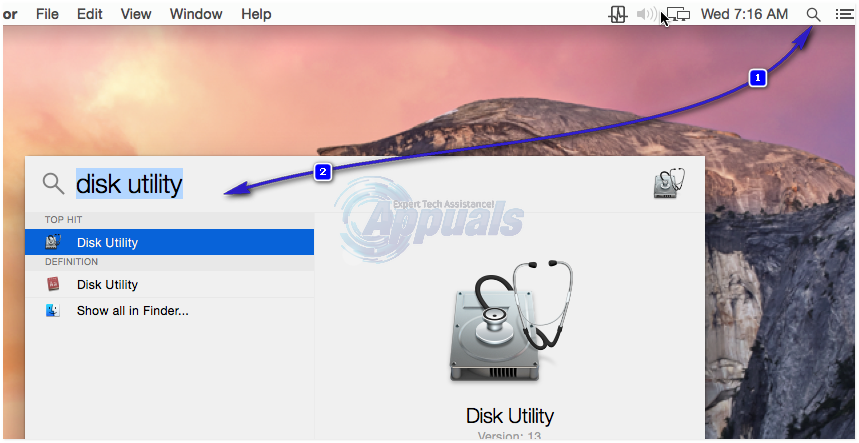

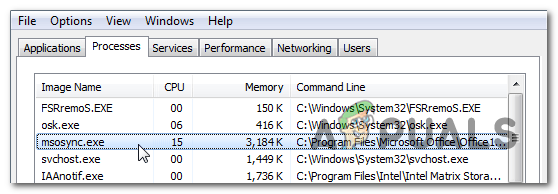

Papadopoulos és mtsai

A legaggasztóbb az a tény, hogy minden modern böngésző rendelkezik ezzel a biztonsági réssel, egyszerűen azért, mert a rosszindulatú „Service Worker” API-t a meglátogatott webhely-kiszolgáló kezdeményezi. Az olyan régebbi böngészők, mint az Internet Explorer és az Opera Mini (Mobile), amelyek még mindig a régi „Web Workers” API-t használják, nem sérülékenyek, de vannak más biztonsági problémáik, amelyek kontraproduktívvá teszik őket. A jó hír az, hogy a MarioNet vadon történő alkalmazásának egyetlen ismert példája sincs, bár az óvintézkedések megtétele nem árt.

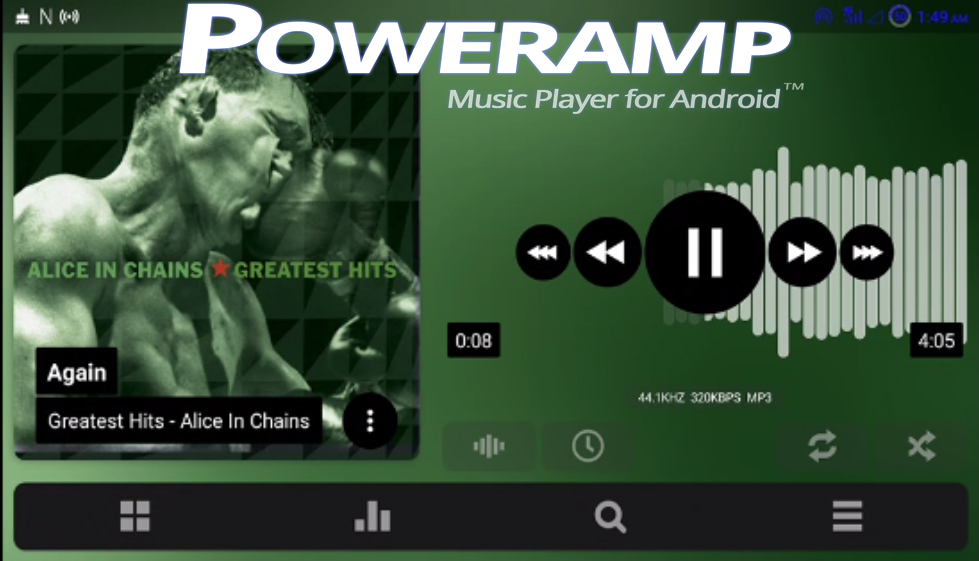

Malwarebytes blokkolja a rosszindulatú weboldalt

Kerülje az árnyékos webhelyek látogatását, és használjon megfelelő webvédelmi eszközöket. A Malwarebytes ebben a tekintetben nagyon ajánlott, mert hatalmas adatbázist működtet a megsértett webhelyekről, amelyeket automatikusan blokkol, amikor megnyitja őket. A Malwarebytes nem korlátozódik a Web-Protectionra, és teljes biztonsági csomagként szolgál az Ön eszközeihez és számítógépeihez, és letölthető innen: itt .

A MarioNet támadást a The Network and Distributed System Security Symposiumon mutatják be ( NDSS ) Ma konferencia. A kutatási cikk PDF formátumban megtekinthető itt .

Címkék Biztonság