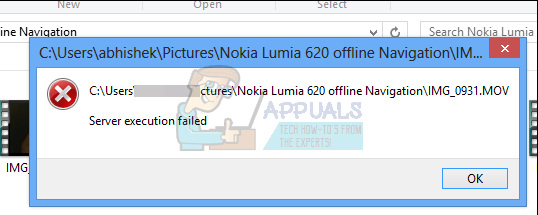

Kiberbiztonsági illusztráció

A Microsoft új törekvést jelentett be, amelynek célja az adatlopások, a hálózati kompromisszumok és a hackelési kísérletek visszaszorítása. A Microsoft Zero Trust Deployment Center a 'soha ne bízzon, mindig ellenőrizze' megközelítést alkalmazza a hálózat biztonságával kapcsolatban, és az adatvédelem mellett a hálózatot már sérültként kezeli.

A Microsoft Zero Trust Deployment Center része a Zero Trust hálózati biztonsági menedzsment modelljének. Lényegében a modell egyszerűen azt feltételezi, hogy a belső számítógép és szerver hálózat már sérült. Ezután lépéseket tesz és protokollokat alkalmaz az értékes vállalati adatok védelme érdekében a feltételezett aktív fenyegetések ellenére. Egyszerűen fogalmazva: a modell mindig őrködik, és soha nem feltételezi, hogy a belső hálózat védett.

A Microsoft Zero Trust Deployment Center dokumentációja kiemeli, miért fontos a „Nem megbízható” megközelítés:

Több ezer vállalat arra kérte az alkalmazókat, hogy távolról dolgozzanak, kényes adatok nagy mennyiségben áramlanak ki a biztonságos társaság belső hálózataiból. Ezért egyre fontosabb és kritikusabbá vált az adatok védelme és a szerverek integritásának sértetlensége. A Microsoft elindította Zero Trust Deployment Centerjét segíteni a vállalkozásokat az új munkamódszerre való áttérésben, miközben védi az adatokat és a felhasználókat. A Microsoft az alábbi rövid magyarázatot kínálja a Zero Trust biztonsági modellről :

' Ahelyett, hogy mindent vállalna a vállalati tűzfal mögött, a Zero Trust modell feltételezi a megsértést, és minden kérést igazol, mintha egy nyílt hálózatból származna. Függetlenül attól, hogy a kérés honnan származik, vagy milyen erőforráshoz ér el, a Zero Trust arra tanít minket, hogy 'soha ne bízzunk, mindig ellenőrizzük'. Minden hozzáférési kérelmet teljesen hitelesítenek, engedélyeznek és titkosítanak a hozzáférés megadása előtt. A mikroszegmentálást és a legkevésbé kiváltságos hozzáférési elveket alkalmazzák az oldalirányú mozgás minimalizálása érdekében. Gazdag intelligenciát és elemzéseket alkalmaznak az anomáliák valós időben történő felderítésére és azokra való reagálására. '

A Microsoft elindítja a Zero Trust Deployment Center alkalmazást https://t.co/ienCnsPpgv #sankalpit

- Theju Paul | EmergingTech Startup SDG-k StoryTeller (@ThejuPaul) 2020. október 19

A Zero Trust modell dokumentációval rendelkezik, amely részletes eljárásokat kínál a Zero Trust alapelveinek megvalósításához. Vannak szakaszok az infrastruktúra beállításáról, a hálózatról, az adatokról és a környezettel való készségről, többek között. A Microsoft biztosítja, hogy az adattár útmutatást nyújt a Zero Trust egyszerű szintű célkitűzésekben és műveleti elemekben történő telepítéséről a környezet beállításának megkönnyítése érdekében.

#microsoft | #mikroszoftbiztonság | A Microsoft Zero Trust Deployment Center segít a szervezeteknek a biztonsági modell elfogadásában https://t.co/NguB8EUJfS

- Nemzeti kiberbiztonság (@NcsVentures) 2020. október 19

Egyébként jó néhány érzékeny adatokkal dolgozó vállalat és több távolról dolgozó alkalmazott már rendelkezik a „Zero Trust” filozófiával. A Microsoft azt állítja, hogy a Zero Trust dokumentációs adattár hasznos lesz a telepített eszközök és eljárások előrehaladásának és hatékonyságának meghatározásában.

A Microsoft minden érdekelt vállalat számára hozzáférést biztosított a Zero Trust dokumentációs tárához. A vállalatok megtehetik látogasson el ide a Bevetési Központba . Eközben azok a szervezetek, amelyek már bevezették a Zero Trust modellt, megtehetik tesztelje érettségét a Microsoft eszközével itt .

Címkék Microsoft ablakok