Windows 10

A Microsoft Windows OS két biztonsági rést tartalmaz, amelyeket a rosszindulatú kód-írók kihasználnak. Az újonnan felfedezett biztonsági hibák távoli kódfuttatásra vagy RCE-képesek, és léteznek az Adobe Type Manager könyvtárban. A biztonsági hiba lehetővé teszi a kizsákmányolók számára, hogy a legfrissebb frissítések telepítése után is távolról hozzáférhessenek és ellenőrizzék az áldozat számítógépeit. Fontos megjegyezni, hogy még nem áll rendelkezésre javítás.

A Microsoft elismerte, hogy két Windows nulla napos biztonsági rés képes rosszindulatú kódot végrehajtani teljesen frissített rendszereken. A biztonsági réseket az Adobe Type Manager könyvtárban találták, amelyet az Adobe Type 1 PostScript formátum megjelenítésére használnak a Windows rendszerben. A Microsoft megígérte, hogy javítást fejleszt a kockázat csökkentése és a kihasználások javítása érdekében. A vállalat azonban a közelgő Patch Kedd részeként kiadja a javításokat. Az érintett Windows OS-felhasználóknak azonban van néhány ideiglenes és egyszerű megoldások hogy megvédjék rendszereiket e két új RCE sebezhetőségtől.

A Microsoft figyelmeztet a Windows kódfuttatásának 0 napos biztonsági réseire korlátozott célzott támadási potenciállal:

Az újonnan felfedezett Az RCE sebezhetőségei létezik az Adobe Type Manager könyvtárban, egy Windows DLL fájlban, amelyet számos alkalmazás használ az Adobe Systems által elérhető betűtípusok kezeléséhez és megjelenítéséhez. A biztonsági rés két kódfuttatási hibából áll, amelyek kiválthatók az Adobe Type 1 Postscript formátumú rosszindulatúan létrehozott mester betűtípusok helytelen kezeléséből. Az áldozat számítógépének sikeres megtámadásához a támadóknak csupán a célra van szükségük egy dokumentum megnyitásához, vagy akár annak előnézetéhez a Windows előnézeti ablaktáblájában. Felesleges hozzáadni, hogy a dokumentumot rosszindulatú kód fogja fűzni.

⚠️ FIGYELEM!

Az összes verziója #Microsoft A Windows (7, 8.1, 10, Server 2008, 2012, 2016, 2019) operációs rendszerek 2 új betűtípus-elemző könyvtár RCE sebezhetőséget tartalmaznak:

-KRITIKAI

—JELENLEG

—Az aktív ZERO-DAY támadások alattRészletek ➤ https://t.co/PXfkKFY250 #kiberbiztonság pic.twitter.com/USFNpCcQ5t

- A Hacker News (@TheHackersNews) 2020. március 23

A Microsoft megerősítette, hogy a számítógépek futnak Windows 7 a legsebezhetőbbek az újonnan felfedezett biztonsági réseknek. A vállalat megjegyzi, hogy a betűtípus-elemző távoli kódfuttatási sebezhetőséget „korlátozottan célzott támadásokban” használják Windows 7 rendszerek ellen. Ami a Windows 10 rendszereket illeti, a sebezhetőségek köre meglehetősen korlátozott, jelezte a tanácsadást :

'A támadó számos módon kihasználhatja a biztonsági rést, például meggyőzheti a felhasználót egy speciálisan kialakított dokumentum megnyitásáról vagy megtekintheti azt a Windows Előnézet ablaktáblában' - jegyezte meg a Microsoft. Bár még nincs javítás a Windows 10, a Windows 8.1 és a Windows 7 rendszerekhez, a vállalat elmagyarázza, hogy „a Windows 10 támogatott verzióit futtató rendszerek esetében a sikeres támadás csak korlátozott jogosultságokkal és képességekkel járhat a kódfuttatással AppContainer homokozó-környezetben.

https://twitter.com/BleepinComputer/status/1242520156296921089

A Microsoft nem nyújtott be sok részletet az újonnan felfedezett biztonsági hibák hatásának terjedelméről. A vállalat nem jelezte, hogy a kihasználások sikeresen végrehajtják-e a rosszindulatú terheléseket, vagy csak megkísérlik-e.

Hogyan védekezzünk az új Windows 0 napos RCE biztonsági résekkel szemben az Adobe Type Manager könyvtárban?

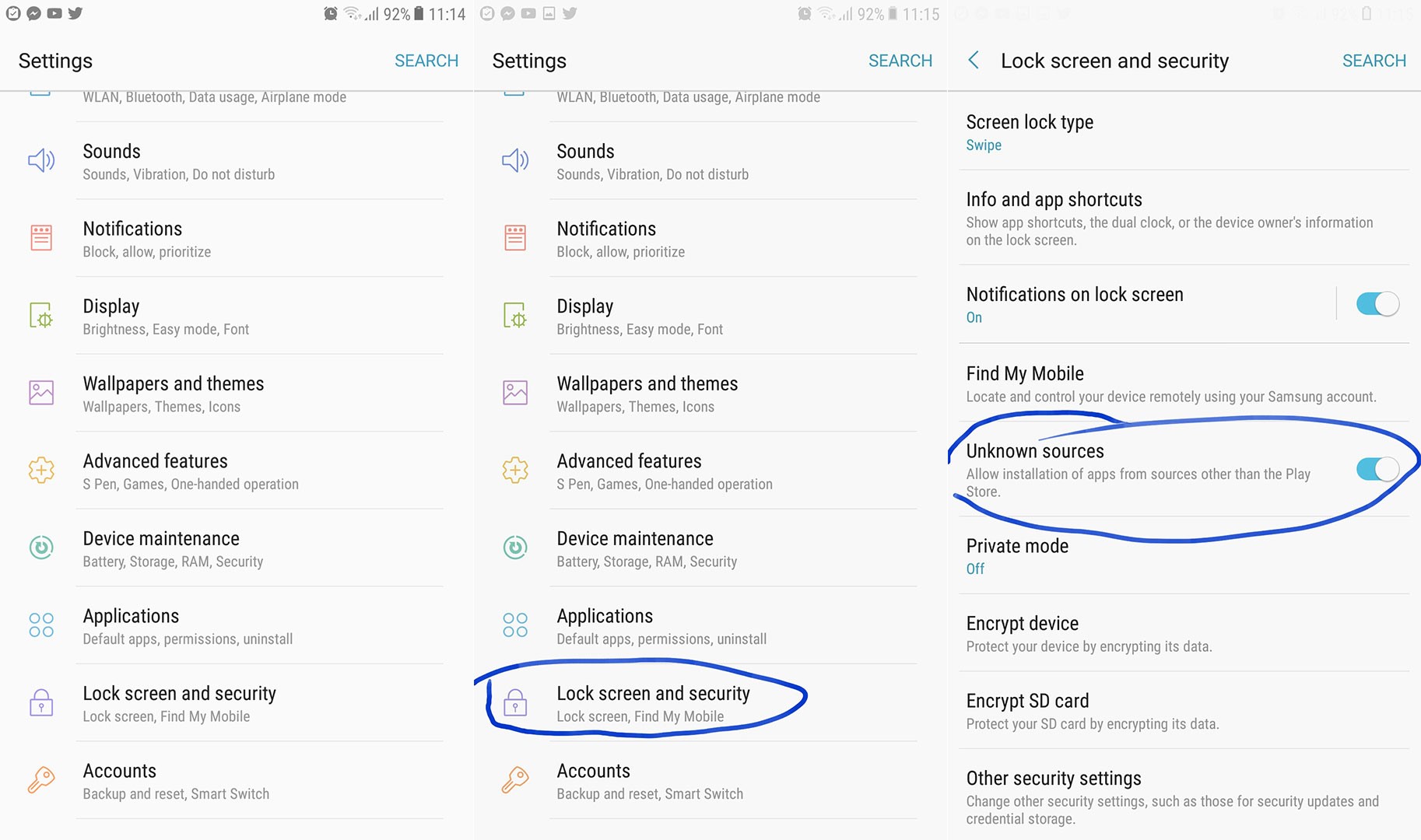

A Microsoftnak még hivatalosan ki kell adnia egy javítást az újonnan felfedezett RCE biztonsági rések ellen. A javítások várhatóan Patch kedden érkeznek, nagy valószínűséggel a jövő héten. Addig a Microsoft azt javasolja, hogy használja a következő megoldások közül egyet vagy többet:

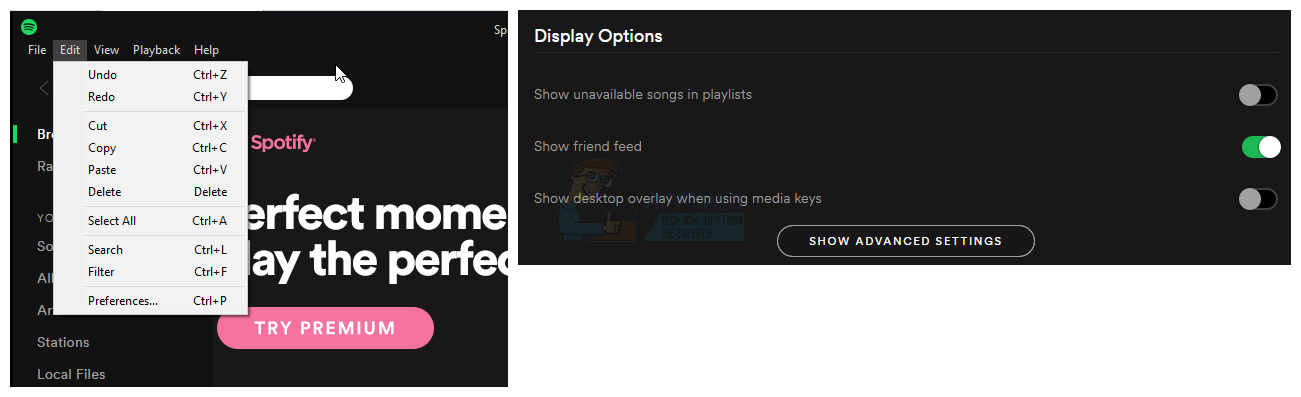

- Az Előnézet és részletek ablaktábla letiltása a Windows Intézőben

- A WebClient szolgáltatás letiltása

- Nevezze át az ATMFD.DLL fájlt (Windows 10 rendszereken, amelyeknek ilyen nevű fájlja van), vagy tiltsa le a fájlt a rendszerleíró adatbázisból

Az első intézkedés megakadályozza, hogy a Windows Intéző automatikusan megjelenítse az Open Type betűtípusokat. Ez az intézkedés egyébként megakadályoz bizonyos típusú támadásokat, de nem fogja megakadályozni, hogy egy helyi, hitelesített felhasználó egy speciálisan kialakított programot futtasson a biztonsági rés kihasználására.

A támadók kihasználják a Windows nulla napi hibáit - közölte a Microsoft egy hétfői biztonsági tanácsadásban. A vállalat szerint a „korlátozott célzott támadások” két, még javítatlan távoli kódvezérlő (RCE) biztonsági rést kiaknázhatnak a Windows-ban… https://t.co/JHjAgO4sSi keresztül @InfoSecHotSpot pic.twitter.com/gAhLt46CGT

- Sean Harris (@InfoSecHotSpot) 2020. március 24

A WebClient szolgáltatás letiltása blokkolja azt a vektort, amelyet a támadók nagy valószínűséggel használnak távoli kihasználáshoz. Ez a megoldás arra készteti a felhasználókat, hogy erősítsék meg őket az önkényes programok internetről történő megnyitása előtt. Ennek ellenére a támadók továbbra is futtathatnak programokat a megcélzott felhasználó számítógépén vagy a helyi hálózaton.

Az utolsó javasolt megoldás meglehetősen problémás, mivel megjelenítési problémákat okoz azoknak az alkalmazásoknak, amelyek a beágyazott betűtípusokra támaszkodnak, és egyes alkalmazások működését leállíthatja, ha OpenType betűtípusokat használnak.

A Windows-t érintő RCE sebezhetőséget fedeztek fel, a Microsoft súlyosságát kritikusnak minősítette. https://t.co/oA9cdxJMTW pic.twitter.com/TZP6nESJCN

- Neil Mitchell-Hunter (@polo_nmh) 2020. március 24

Mint mindig, a Windows operációs rendszer felhasználói figyelmeztetést kapnak arra, hogy gyanús kéréseket keressenek a nem megbízható dokumentumok megtekintésére. A Microsoft tartós javítást ígért, de a felhasználóknak tartózkodniuk kell az ellenőrzött vagy megbízhatatlan forrásokból származó dokumentumokhoz való hozzáféréstől vagy azok megnyitásától.

Címkék ablakok