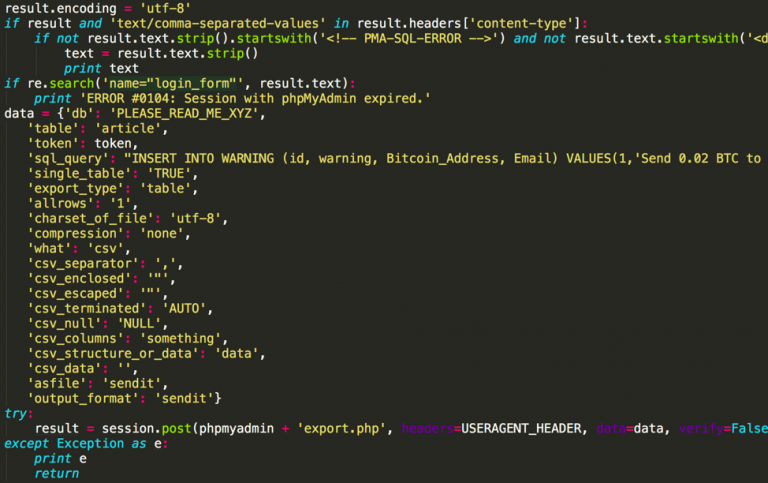

Ransom üzenetet az Xbash készítette a MySQL adatbázisban

Egy új rosszindulatú program, Xbash ”A 42. egység kutatói fedezték fel, a Palo Alto Networks blogbejegyzése jelentette . Ez a kártevő egyedülálló a célzási képességében, és egyszerre érinti a Microsoft Windows és Linux szervereket. A 42-es egység kutatói ezt a rosszindulatú programot az Iron Group-hoz kötötték, amely egy fenyegetőző csoport, amely korábban ransomware-támadásokról volt ismert.

A blogbejegyzés szerint az Xbash rendelkezik pénznyerő, önterjesztő és ransonware képességekkel. Emellett rendelkezik néhány olyan képességgel, amelyek megvalósításukkor lehetővé teszik a rosszindulatú programok meglehetősen gyors terjedését a szervezet hálózatán, hasonló módon, mint a WannaCry vagy a Petya / NotPetya.

Xbash jellemzői

Ennek az új rosszindulatú programnak a jellemzőit kommentálva a 42-es egység kutatói ezt írták: „A közelmúltban a 42-es egység a Palo Alto Networks WildFire segítségével azonosította egy új, Linux szervereket célzó rosszindulatú program-családot. További vizsgálatok után rájöttünk, hogy ez egy botnet és ransomware kombináció, amelyet egy aktív számítógépes bűnözéssel foglalkozó Iron (más néven Rocke) csoport fejlesztett ki ebben az évben. Ezt az új rosszindulatú programot „Xbash” -nak neveztük el, a rosszindulatú kód eredeti fő moduljának neve alapján. ”

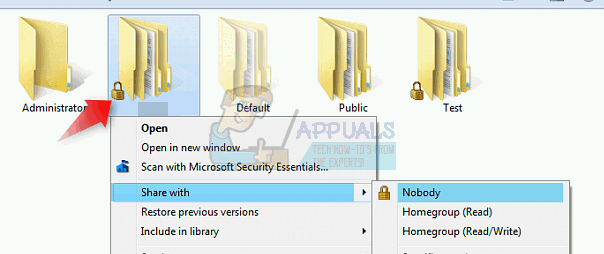

Az Iron Group korábban a kriptovaluta-tranzakciók eltérítésének vagy a bányászok trójai programjának fejlesztését és terjesztését tűzte ki célul, amelyek főleg a Microsoft Windows megcélzását szolgálják. Az Xbash célja azonban az összes védtelen szolgáltatás felfedezése, a felhasználók MySQL, PostgreSQL és MongoDB adatbázisainak törlése, valamint a Bitcoins váltságdíja. Három ismert sebezhetőség, amelyet az Xbash használ a Windows rendszerek megfertőzéséhez: Hadoop, Redis és ActiveMQ.

Az Xbash főként a nem javított biztonsági rések és gyenge jelszavak megcélzásával terjed. Ez adatromboló , ami azt sugallja, hogy ransomware képességeként megsemmisíti a Linux-alapú adatbázisokat. Az Xbash-en belül nincsenek olyan funkciók sem, amelyek visszaállítanák a megsemmisített adatokat a váltságdíj kifizetése után.

Ellentétben a korábbi híres Linux botnetekkel, például a Gafgyt és a Mirai, az Xbash egy következő szintű Linux botnet, amely kiterjeszti célját a nyilvános webhelyekre, mivel domaineket és IP címeket céloz meg.

Az Xbash létrehozza az IP-címek listáját az áldozat alhálózatában, és port-szkennelést végez (Palo Alto Networks)

A kártevő szoftver képességeivel kapcsolatban még néhány egyéb jellemző van:

- Rendelkezik botnet, érme bányász, ransomware és önterjesztő képességekkel.

- A Linux alapú rendszereket veszi célba ransomware és botnet képességei miatt.

- Célja a Microsoft Windows-alapú rendszerek érmék bányászatának és önszaporító képességeinek.

- A ransomware komponens megcélozza és törli a Linux alapú adatbázisokat.

- A mai napig 48 bejövő tranzakciót figyeltünk meg ezekre a pénztárcákra, összbevétele körülbelül 0,964 bitcoin, vagyis 48 áldozat összesen mintegy 6000 USD-t fizetett (az írás idején).

- Nincs azonban bizonyíték arra, hogy a fizetett váltságdíjak az áldozatok gyógyulását eredményezték volna.

- Valójában nem találunk bizonyítékot olyan funkciókra, amelyek váltságdíjas fizetés révén lehetővé tennék a helyreállítást.

- Elemzésünk szerint ez valószínűleg az Iron Group, egy olyan csoport munkája, amely nyilvánosan kapcsolódik más ransomware kampányokhoz, beleértve azokat is, amelyek a távirányító rendszert (RCS) használják, és amelynek forráskódját vélhetően ellopták a „ HackingTeam ”2015-ben.

Védelem az Xbash ellen

A szervezetek felhasználhatják a 42-es egység kutatóinak néhány technikáját és tippjét, hogy megvédjék magukat az Xbash esetleges támadásaitól:

- Erős, nem alapértelmezett jelszavak használata

- Naprakész információk a biztonsági frissítésekről

- Végpont-biztonság megvalósítása Microsoft Windows és Linux rendszereken

- Ismeretlen gazdagépekhez való hozzáférés megakadályozása az interneten (a parancs- és vezérlőszerverekhez való hozzáférés megakadályozása)

- Szigorú és hatékony biztonsági mentési és helyreállítási folyamatok és eljárások végrehajtása és fenntartása.

![[FIX] A Google Chrome nem jeleníti meg a YouTube-megjegyzéseket](https://jf-balio.pt/img/how-tos/62/google-chrome-not-showing-youtube-comments.jpg)