BitCoin kriptovaluta. Forbes

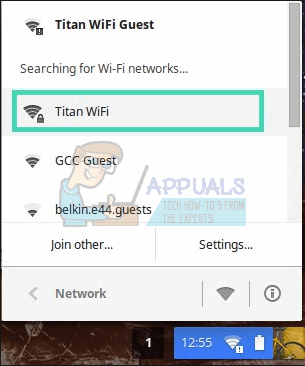

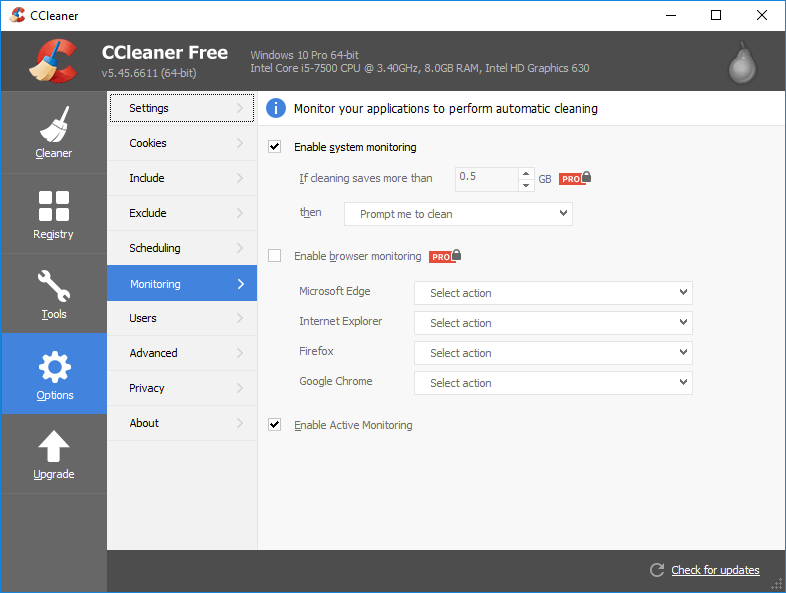

Rosszindulatú váltságdíj-támadásokat hajtottak végre 2016-ban a számítógépes rendszereken. A Jigsaw Ransomware előszörthés kiderült, hogy elsősorban a Windows rendszereket érinti. A ransomware egy onWebChat csevegő kliens címet, hogy a ransomware végén lévő emberek eligazítsák a felhasználókat a bitcoin fizetésében. A csevegő kliens SSL / TLS-sel titkosított, nyilvánosan elérhető szolgáltatás volt, ezért a csevegés másik végén lévő emberek pontos meghatározása nehéz feladat volt. Úgy tűnik most, hogy a Jigsaw Ransomware visszatért, és ugyanazon az áron, a bitcoin után érkezik, de új és továbbfejlesztett taktikával rendelkezik.

A BitcoinBlackmailer Ransomware-t 2016-ban fejlesztették ki, és elsősorban e-maileken keresztül küldték el, amelyek a mellékleteikre vannak reteszelve a felhasználói adatok veszélyeztetése érdekében. A melléklet letöltését követően a ransomware átveszi a gazda rendszert, és titkosítja az összes fájlt, valamint a rendszer indításához vagy visszaállításához szükséges összes fő opciót. Nem sokkal a támadás befejezése után egy előugró ablak veszi át a képernyőt, amelyben Billy a Báb a fűrészben szerepel a Jigsaw témából (ezért a vírust átnevezték Jigsaw Ransomware-re), és a képernyőn egy visszaszámláló óra jelenik meg határidőkkel és feladatokkal. adják ki a felhasználóknak. Ha a váltságdíjat nem fizették ki az első órán belül, egyetlen fájl semmisült meg a rendszerből; ha eltelt még egy óra, nagyobb mennyiség pusztulna el. Ez a minta növelné a fájlok számát óránként, amíg a teljes számítógépet 72 órán belül nem törölik. Ezen túlmenően, ha bármilyen kísérletet indítanának a számítógép indítására vagy helyreállítására, a ransomware 1000 fájlt törölne, és továbbra is aktívan visszatérne, hogy óránkénti kezdeményezéseket tegyen a többiek számára. A rosszindulatú program további továbbfejlesztett verziója képes volt olyan privát információk felderítésére is, amelyeket a felhasználó nem szeretett volna nyilvánosságra hozni, és azzal fenyeget, hogy megteszi, ha a váltságdíjat nem fizetik meg. Meztelen vagy nem megfelelő fotók, privát videók és még sok minden más volt a tét, mivel az áldozat azt kockáztatta, hogy online bántalmazzák. Csak a váltságdíj tudta megakadályozni, hogy ez bekövetkezzen, és csak a váltságdíj tudta visszafejteni és visszaküldeni a rendszer többi fájlját.

A Jigsaw Ransomware Popup képernyőképe. Távolítsa el a Malware vírust

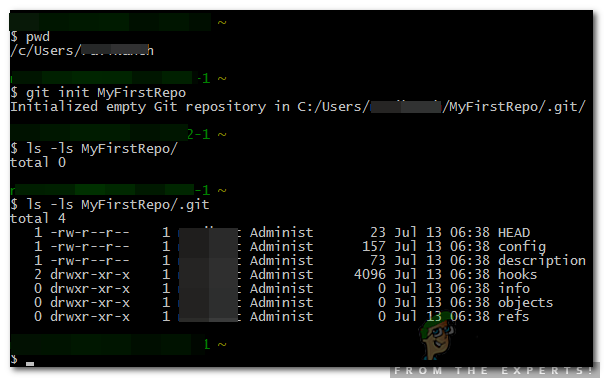

Szerint a biztonsági jelentés a Norton Symantec által kiadott ransomware létrehozta a „% AppData% System32Work dr” mappát, majd létrehozta a „% AppData% Frfx firefox.exe”, „% AppData% Drpbx drpbx.exe” mappákat , „% AppData% System32Work EncryptedFileList.txt” és „% AppData% System32Work Address.txt”. Annak biztosítása érdekében, hogy a ransomware minden alkalommal újrainduljon, amikor a számítógép újraindul, kivéve, ha a protokollt a ransomware saját végén fejezték be, létrehozták ezt a rendszerleíró bejegyzést: HKEY_CURRENT_USER Software Microsoft Windows CurrentVersion Run firefox.exe '='% AppData% Frfx firefox.exe ”. Megállapították, hogy a ransomware 122 különböző fájlkiterjesztést titkosított, és a végükhöz „.fun” -t adott. Nem lehetett megkerülni ezt a hírhedt ransomware-t, és számos vírusirtó és biztonsági cég által online közzétett enyhítési útmutató azt javasolta, hogy a felhasználók jóval a fertőzés esélyének kockáztatása előtt frissítsék biztonsági definícióikat és gyakorlataikat.

A felbukkanó újrahasznosított Jigsaw ransomware sokkal kevésbé detektálható, és a kulisszák mögött működik, hogy a felhasználók bitcoin-átviteleit átirányítsa a hackerek pénztárca címeire, olyan látszólagos címjegyzékek készítésével, amelyek arra késztetik a felhasználót, hogy elhitesse a felhasználóval, hogy bitcoinot visz át magának tervezett felhasználó. Ezen ransomware révén 8,4 bitcoinot loptak el, ami 61 000 USD-nek felel meg Fortinet jelentéseket, de a hackerek sikere ellenére úgy tűnik, hogy az ezúttal használt kódot az openource adatbázisokból használták, és sokkal kevésbé csiszolták, mint a 2016-os eredeti ransomware. Ez arra készteti a kutatókat, hogy a két támadás nem és ez utóbbi egy olyan bűncselekmény, amely a kriptovaluta-lopások ugyanazon alapelvein alapszik.

![[FIX] iTunes 5105 hiba Windows rendszeren (a kérését nem lehet feldolgozni)](https://jf-balio.pt/img/how-tos/35/itunes-error-5105-windows.png)