Microsoft

Az X-XSS Protection funkció a Microsoft Edge A böngésző a 2008-as bevezetése óta megakadályozza a webhelyek közötti parancsfájlok támadását. Bár a technológiai iparban néhányan, például a Mozilla Firefox fejlesztői és számos elemző kritizálta ezt a funkciót azzal, hogy a Mozilla nem volt hajlandó beépíteni a böngészője, elutasítva az integráltabb böngészés élményének reményeit, a Google Chrome és a Microsoft saját Internet Explorer-je folyamatosan működtette ezt a funkciót, és a Microsoft még nem jelent meg olyan állítást, amely mást jelezne. 2015 óta a Microsoft Edge X-XSS Protection Filter úgy lett konfigurálva, hogy kiszűrje az ilyen kódátlépési kísérleteket a weboldalakon, függetlenül attól, hogy engedélyezték-e az X-XSS parancsfájlt, de úgy tűnik, hogy a Gareth Heyes (az alapértelmezés szerint egyszer) felfedezte PortSwigger mostantól letiltva a Microsoft Edge böngészőben, amit hibának tart, mivel a Microsoft nem állt elő, hogy felelősséget vállalna ezért a változásért.

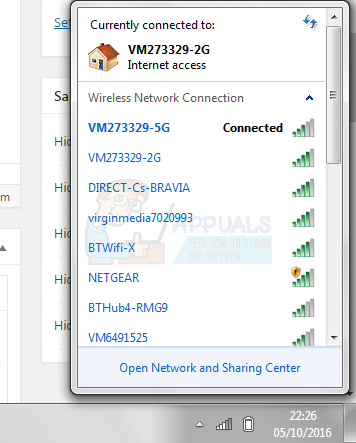

Az off és on szkriptek bináris nyelvén, ha a böngésző az „X-XSS-Protection: 0” rendszert tartalmazó fejlécet tárolja, a helyek közötti parancsfájlok védelmi mechanizmusa le lesz tiltva. Ha az érték 1-re van állítva, akkor engedélyezve lesz. Az „X-XSS-Protection: 1; mode = block ”teljesen blokkolja a weboldal megjelenését. Heyes rájött, hogy bár állítólag alapértelmezés szerint 1-re van állítva, úgy tűnik, hogy a Microsoft Edge böngészőkben ez 0-ra van állítva. Úgy tűnik azonban, hogy ez nem áll fenn a Microsoft Internet Explorer böngészőjében. Ha megpróbálja megfordítani ezt a beállítást, ha a felhasználó 1-re állítja a szkriptet, akkor az visszatér 0-ra, és a szolgáltatás ki van kapcsolva. Mivel a Microsoft nem állt elő ezzel a szolgáltatással kapcsolatban, és az Internet Explorer továbbra is támogatja azt, arra lehet következtetni, hogy ez egy olyan böngészőhiba eredménye, amelyet a Microsofttól várunk a következő frissítés során megoldani.

Helyek közötti parancsfájl-támadások akkor fordulnak elő, amikor egy megbízható weboldal egy rosszindulatú mellékparancsfájlt továbbít a felhasználónak. Mivel a weboldal megbízható, a webhely tartalmát nem szűrjük annak biztosítására, hogy az ilyen rosszindulatú fájlok ne kerüljenek elő. Ennek megakadályozásának elsődleges módja annak biztosítása, hogy a HTTP TRACE le legyen tiltva a böngészőben az összes weboldalon. Ha egy hacker rosszindulatú fájlt tárolt egy weboldalon, amikor a felhasználó hozzáfér hozzá, a HTTP Trace paranccsal futtatják a felhasználó cookie-jait, amelyeket a hacker viszont felhasználhat a felhasználói információk elérésére és az eszköz feltörésére. Ennek megakadályozása érdekében a böngészőben bevezették az X-XSS-Protection funkciót, de az elemzők szerint az ilyen támadások képesek kihasználni magát a szűrőt, hogy megszerezzék a keresett információt. Ennek ellenére azonban számos webböngésző fenntartotta ezt a szkriptet az első védelmi vonalon, hogy megakadályozza az XSS adathalászat legalapvetőbb fajtáit, és magasabb biztonsági definíciókat épített be a szűrő által okozott sérülékenységek javításához.