AVTech CCTV Gyártó. Lakson

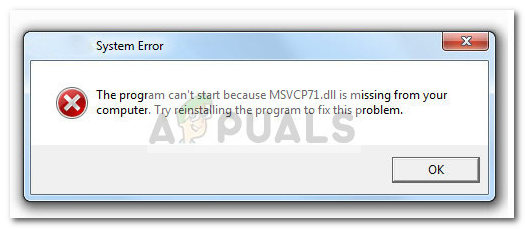

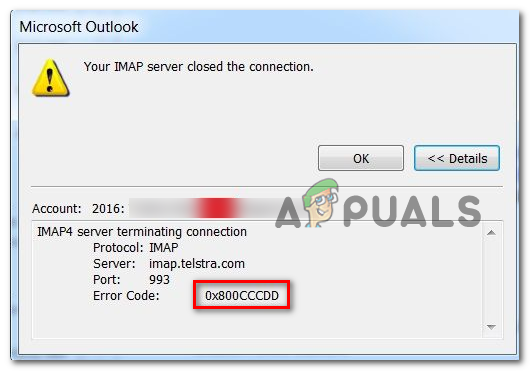

An AVTech eszköz kihasználását 2016 októberében ismerték el egy tanácsadó kiadta a Biztonsági Értékelési Elemző és Kutató Laboratórium. A kihasználás 14 sebezhetőséget vázolt fel a DVR, NVR, IP kamera és hasonló eszközök, valamint a CCTV gyártó összes firmware-je között. Ezek a biztonsági rések: adminisztrációs jelszó egyszerű szöveges tárolása, hiányzó CSRF-védelem, nem hitelesített információk nyilvánosságra hozatala, hitelesítetlen SSRF a DVR-eszközökben, hitelesítetlen parancsinjekció a DVR-eszközökben, hitelesítési bypass # 1 & 2, hitelesítés nélküli fájlletöltés webgyökérről, login captcha bypass # 1 & 2, és a tanúsítványellenőrzés nélkül használt HTTPS, valamint háromféle hitelesített parancsinjekciós sebezhetőség.

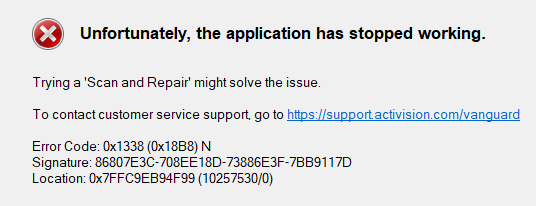

Az EliteLands szakértő rosszindulatú program-kódoló azon botnet tervezésén dolgozik, amely kiaknázza ezeket a biztonsági réseket DDoS-támadások végrehajtására, információk ellopására, spamek megadására és a támadott eszközhöz való hozzáférés biztosítására. A hacker azt állítja, hogy nem szándékozik ezt a botnetet kifejezetten ilyen támadások végrehajtására használni, hanem arra, hogy figyelmeztesse az embereket arra a képességre, amelyet egy ilyen sebezhetőség kihasznál. Csakúgy, mint a közelmúltbeli Hide ’N Seek botnet, amely AVTech eszközök feltörésével működött, ez az új„ Halál ”nevű botnet is ugyanezt kívánja elérni egy csiszoltabb kóddal. Az EliteLands szándékait a NewSky Security kutatója, Ankit Anubhav tárta fel, aki a Bleeping Computer előtt elárulta, hogy az EliteLands azt mondta: „A Death botnet még nem támadott semmi jelentőset, de tudom, hogy meglesz. A Death botnet célja eredetileg csak a ddos volt, de hamarosan nagyobb tervem van rá. Nem igazán használom támadásokra, csak hogy az ügyfelek tudatában legyenek a benne rejlő erőnek. ”

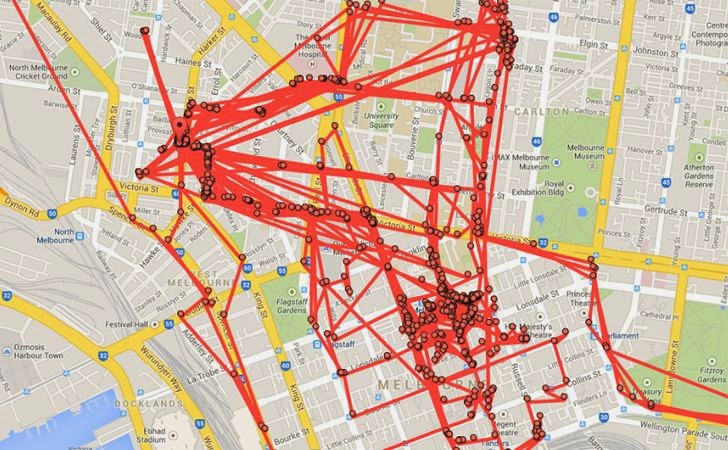

2017 márciusától az AVTech együttműködött a SEARCH-Lab-nal az eszközeik biztonsági rendszereinek fejlesztésében. Firmware-frissítéseket küldtek ki néhány probléma javítására, de számos biztonsági rés továbbra is fennáll. A Death Botnet a fennmaradó sérülékenységek kihasználásával dolgozik az AVTech CCTV hálózatához és annak IoT eszközeihez való hozzáférés érdekében, ami a márka termékeinek felhasználóit magas kockázatnak teszi ki. A különös sebezhetőség, amely mindezt lehetővé teszi, a parancsinjekció biztonsági rése az eszközökben, ami a jelszavakat shell parancsként olvassa fel. Anubhav kifejtette, hogy az EliteLands égőfiókok segítségével hajtja végre az eszközök hasznos terhelését és megfertőzi őket, és szerinte több mint 130 000 AVTech-eszköz volt kiszolgáltatott a korábbi kihasználásra, és 1200 ilyen eszközt még mindig lehet feltörni ezzel a mechanizmussal.

A múlt hónapban az AVTech megjelent egy biztonsági eszközzel értesítő figyelmezteti a felhasználókat e támadások kockázatára, és javasolja a felhasználóknak a jelszavak cseréjét. Ez azonban nem megoldás. A vállalat korábbi firmware-frissítései csökkentették a kihasználható sebezhetőségek számát, de további ilyen frissítésekre van szükség a felmerülő kockázat teljes mérsékléséhez.