Live Nation Entertainment

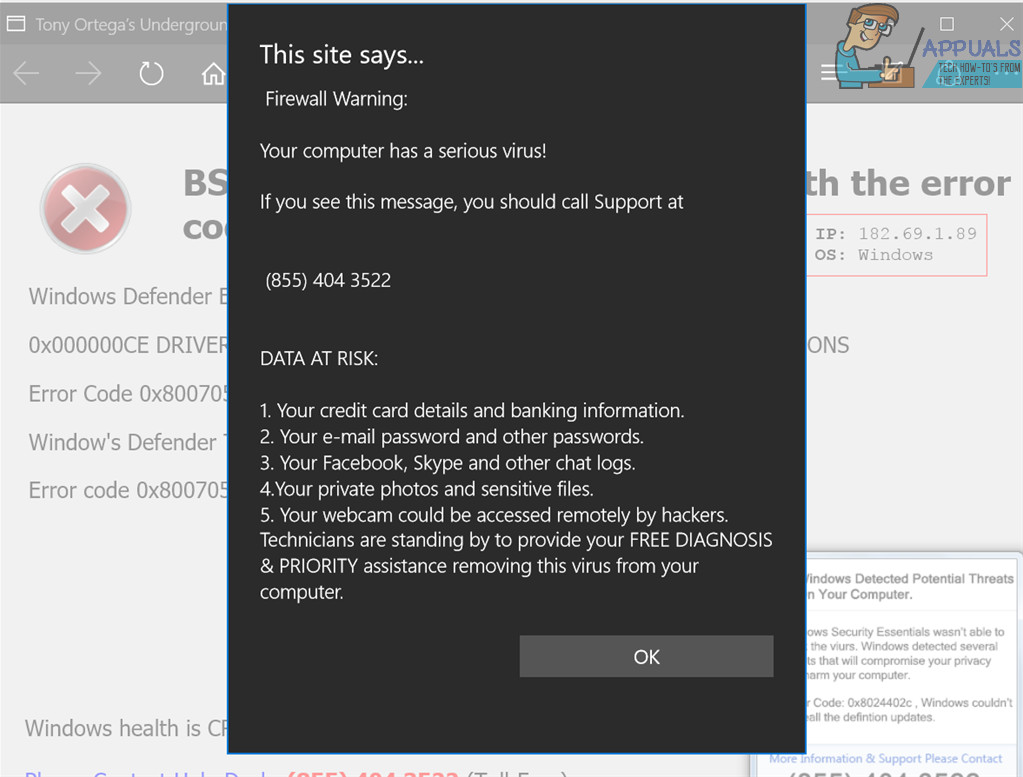

A Ticketmaster-nek nemrégiben ki kellett javítania egy viszonylag súlyos szabálysértést, amely potenciálisan több ezer ügyfél hitelkártya-hitelesítő adatainak kiszivárgásához vezethet. Keményen dolgoztak a probléma kijavításán, de az egyének azt gondolják, hogy megoldotta azt, ami elsősorban a támadásokat késztette.

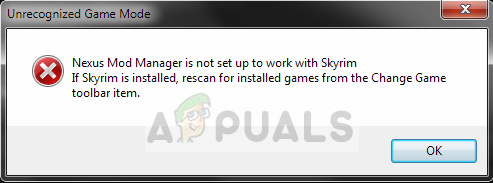

Kevin Beaumont, az Egyesült Királyság egyik legfontosabb digitális biztonsági kutatója úgy véli, tudja, mi volt a támadásvektor. Az Inbenta egy chat botot biztosított a webmestereknek, amely úgy működik, hogy meghív egy JavaScript fájlt az Inbenta saját távoli szerveréről.

Egyetlen HTML-sort alkalmaztunk a JavaScript ezen darabjának hívására. Beaumont úgy vélekedett, hogy az Inbent a Ticketmaster-hez egyetlen JavaScript egysoros vonalat biztosított, amelyet akkor használhattak fizetési oldalukon, az Inbenta technikusainak értesítése nélkül. Mivel a kód már a Ticketmaster fizetésfeldolgozó webhelyén volt, funkcionálisan elhelyezték az összes hitelkártya-tranzakció közepette, amely keresztülhalad az oldalon.

Beaumont elmélete szerint a JavaScript-kód akkor futtatható le az ügyfél böngészőjében ugyanarról az oldalról, ahol a hitelkártya-információik voltak. Valaki biztosan megváltoztatta a kódot, és felhatalmazást adott arra, hogy rosszindulatú tevékenységet végezzen.

Úgy tűnik, hogy kutatása azt is jelzi, hogy a rosszindulatú programok elleni eszközök végezték a dolgukat. Egyes biztonsági szoftverek néhány hónappal azelőtt kezdhették el a szkript megjelölését, hogy a Ticketmaster ügynökei bejelentették a megsértést. Magát a JavaScript-fájlt nyilvánvalóan feltöltötték néhány fenyegetés-elhárító eszközbe, ami több mint valószínű, hogy képesek voltak időben elkapni a szabálysértést.

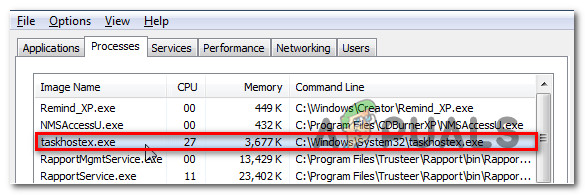

Más szakértők aggodalmukat fejezték ki a JavaScript könyvtárfüggőségek miatt, és hogy ez hogyan kapcsolódik az ilyen jellegű jogsértésekhez. A kódolók általánossá vált, hogy a git adattárakat harmadik féltől származó függőségi problémák megoldására használják bizonyos JavaScript keretrendszerek használatához, amelyek megkönnyítik a munkájukat.

Bár ez a kód újrafelhasználásának hatékony módszere, fennáll annak a veszélye, hogy ezeknek a függőségeknek némelyikében lehet valami rosszindulatú. Ezen adattárak közül sokan a crackerek áldozatai, akik visszaélnek velük is, ami azt jelenti, hogy további helyekre fordíthatják az auditálatlan kódokat, hogy utat találjanak az egyébként legitim bázisokra.

Ennek eredményeként néhányan azt kívánják, hogy fordítsanak nagyobb figyelmet a szigorú kódellenőrzési eljárásokra az ilyen jellegű problémák kockázatának csökkentése érdekében.

Címkék webes biztonság

![[FIX] A Fire Stick nem csatlakozik a Wi-Fi-hez](https://jf-balio.pt/img/how-tos/87/fire-stick-not-connecting-wi-fi.jpg)