Olyan időszakban vagyunk, amikor a kiberrohamok mindennapos üzletgé váltak. A hálózat védelme soha nem volt olyan nehéz, mint most. Ennek oka a technológia rohamos növekedése és az, hogy manapság mi minden kapcsolódik az internethez. Egy szervezet esetében az összes adat egy adatbázisban található. Ez magában foglalja a felhasználók összes adatait és a szervezeti információkat. Mivel soha nem lehet tudni, hogy mikor fog egy cyber-támadó megcélozni, füleket kell vezetnie a biztonsági infrastruktúrán. Ennek egyik módja az, hogy megbizonyosodjon arról, hogy a hálózaton lévő felhasználók csak ahhoz férnek hozzá, amire állítólag szükségük van.

Hozzáférési jogok kezelője

Így megakadályozhatja a biztonsági szivárgást, és az adatait belülről biztonságban tudja tartani. Ezzel együtt a modern automatizált eszközök valós időben is megmutathatják, milyen adatokhoz férnek hozzá a hálózat különböző felhasználói. Ha ez az információ megvan, akkor megelőzheti a szivárgást, mielőtt azok bekövetkeznének. Ennek módja a felhasználók engedélyeinek korlátozása lenne, hogy ne érhessenek el mindent a hálózaton. Mindezek manuális elvégzése rémálom. Miért? Mivel olyan sok felhasználó van a hálózaton, és az egyes felhasználók engedélyeinek kézi kezelése lehetetlenné válhat. Szüksége van egy automatizált eszközre, amely segít kezelni a felhasználói hozzáférést, valamint értesíteni Önt, ha van olyan felhasználó, aki olyan információkhoz fér hozzá, amelyekre nem kellene. Így a Hozzáférési jogok kezelője a Solarwinds által tökéletesen illik ehhez. Nem csak a felhasználói engedélyek beállításában segít, hanem a hálózatot is figyelemmel kísérheti, így egyetlen közönséges felhasználó sem férhet hozzá a kritikus információkhoz. Ezért kezdjük ezzel a cikkel.

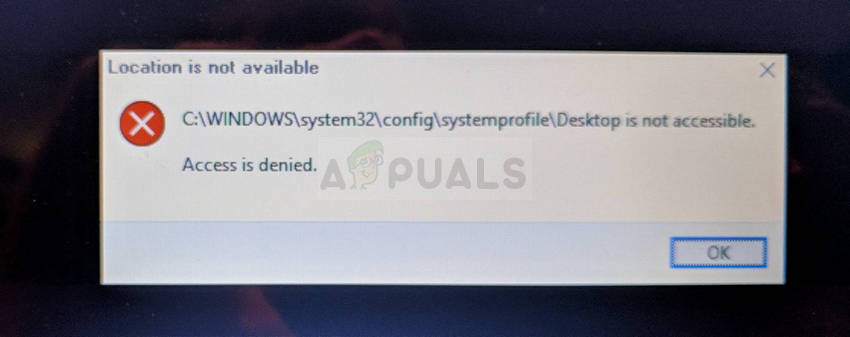

Az Access Rights Manager telepítése

Először is telepítenie kell az Access Rights Manager eszközt a rendszerére. Erre a célra irány erre link és töltse le az eszközt a megfelelő gombra kattintva. Miután letöltötte az eszközt, kövesse az alábbi utasításokat a sikeres telepítés végrehajtásához:

- Kivonat a .postai irányítószám fájlt bármely kívánt helyre. Ezt követően keresse meg azt a könyvtárat.

- Miután odaért, futtassa a telepítőfájlt, és várja meg, amíg a telepítővarázsló megnyílik.

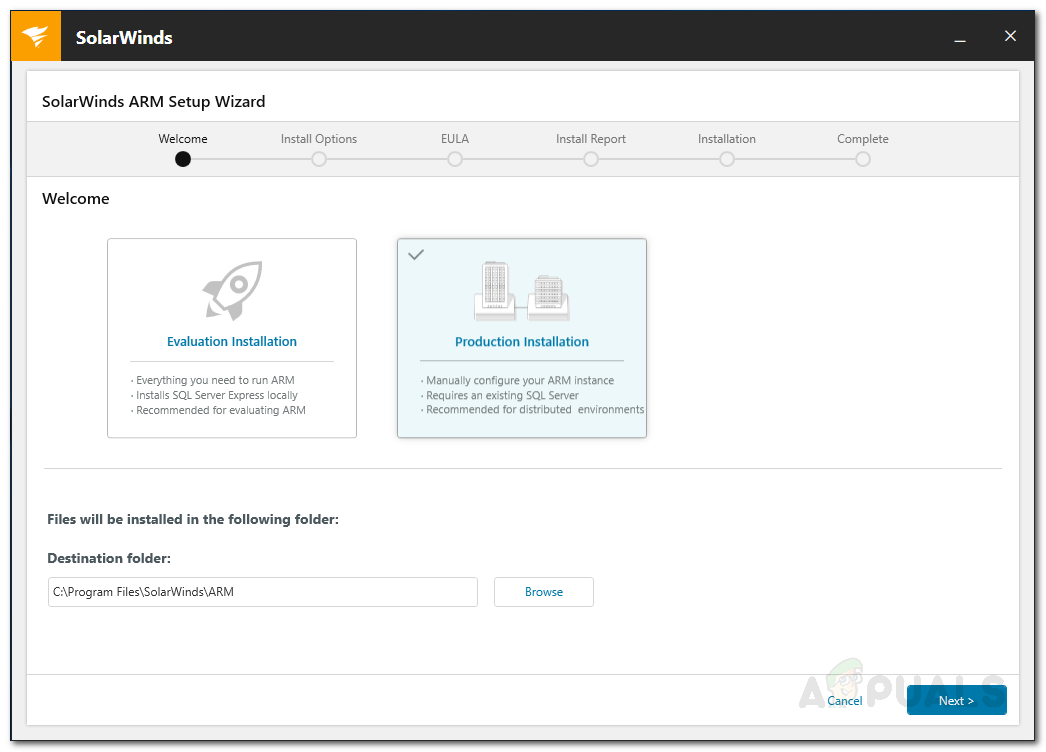

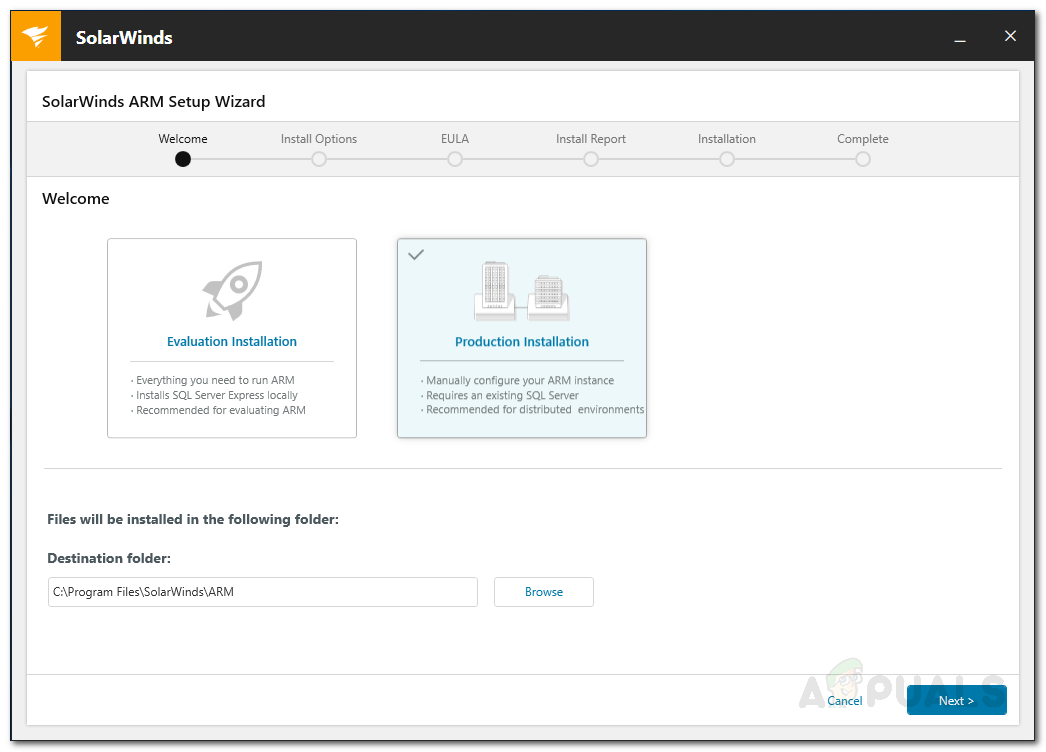

- Válassza ki a telepítés típusát az Ön igényeinek megfelelően. A. Kiválasztása Értékelés telepítése opció telepít egy SQL Server Express Edition-t a rendszerére, hogy értékelni tudja a terméket. Ha már meglévő SQL Server-t szeretne használni, válassza a lehetőséget Termelés telepítése . Kattintson a gombra Következő .

ARM telepítés

- Választ Teljes telepítés és kattintson Következő .

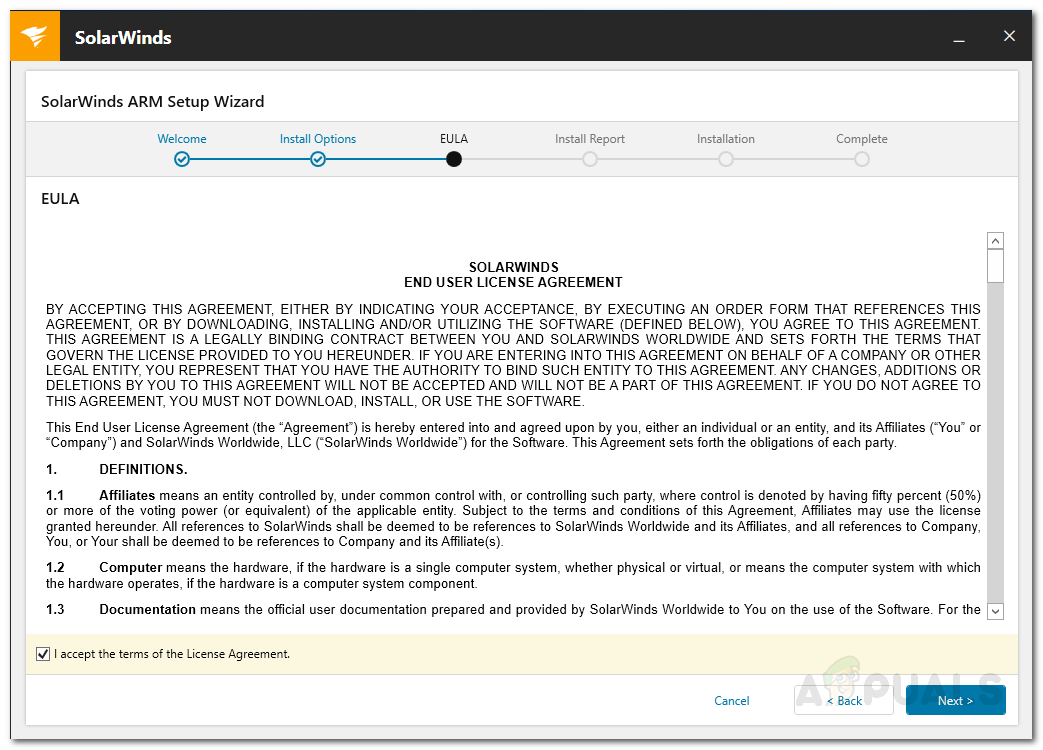

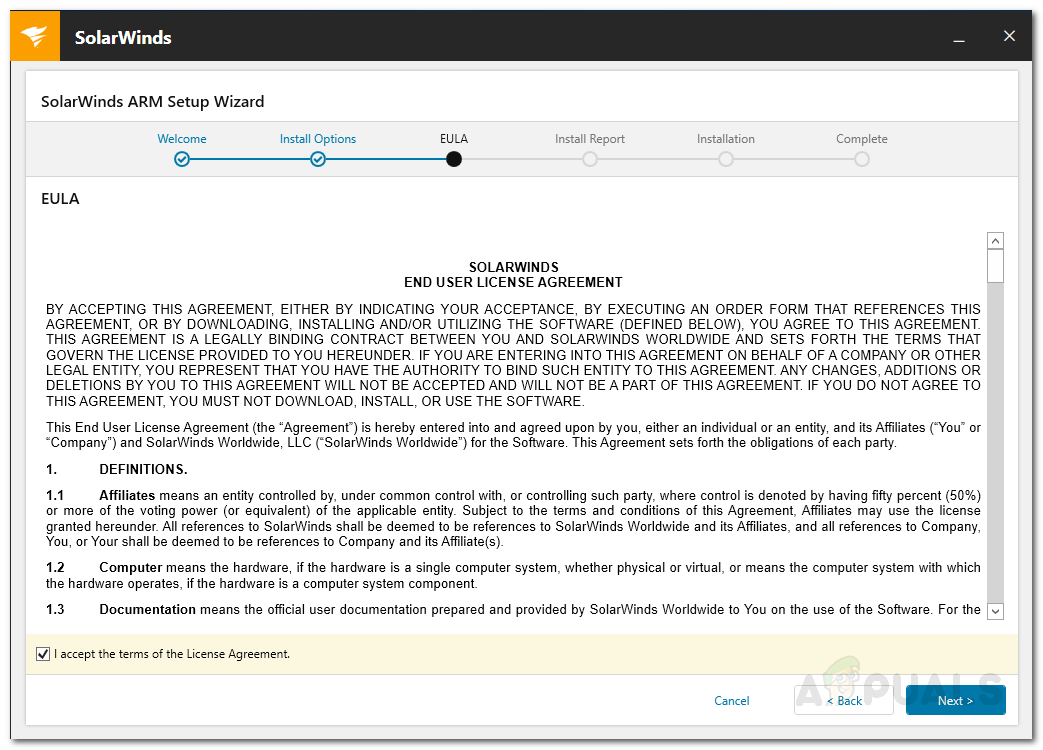

- Fogadja el a licencfeltételeket, majd kattintson a gombra Következő .

Licencszerződés

- A telepítési folyamatnak el kell indulnia. Ha a rendszerből hiányzik valamelyik szükséges összetevő, a telepítő automatikusan beolvassa és telepíti azokat az Ön számára Telepítés Jelentés oldal.

- Miután minden sikeresen települt, kattintson a gombra Indítsa el a Scan alkalmazást Varázsló a konfigurációs varázsló elindításához.

Az Access Rights Manager beállítása

Miután az eszköz sikeresen települt a rendszerére, az Access Rights Manager használatához el kell végeznie néhány alapvető konfigurációt. A konfigurációs varázsló az első Active Directory-vizsgálat és az alapkonfiguráció adatainak gyűjtésére szolgál. A telepítővarázsló befejezése után a Konfigurációs varázsló automatikusan betöltődik. Az Access Rights Manager konfigurálásának módja:

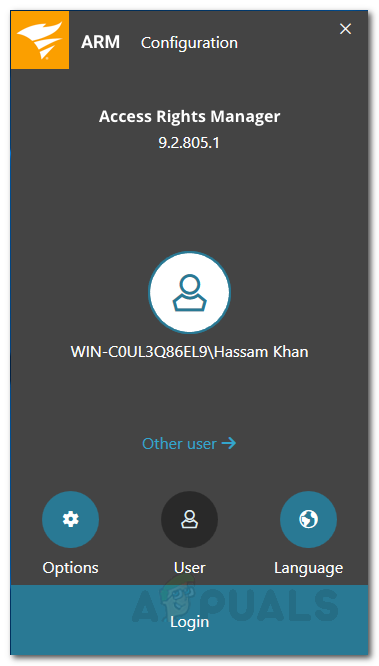

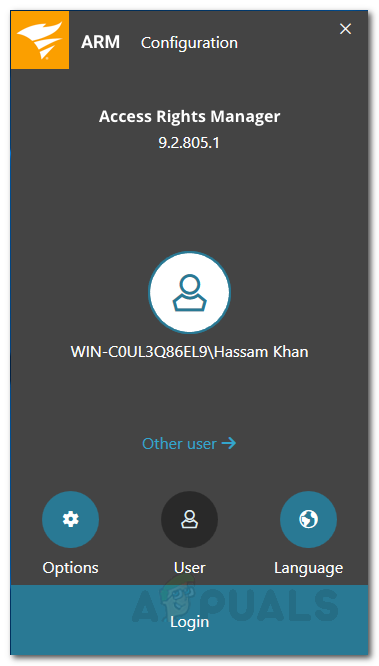

- Egyszer a Konfiguráció Varázsló elindul, akkor be kell jelentkeznie. Bejelentkezhet a felhasználó telepítésekor Hozzáférési jogok kezelője eszköz. Később több felhasználót hozhat létre.

Konfigurációs bejelentkezés

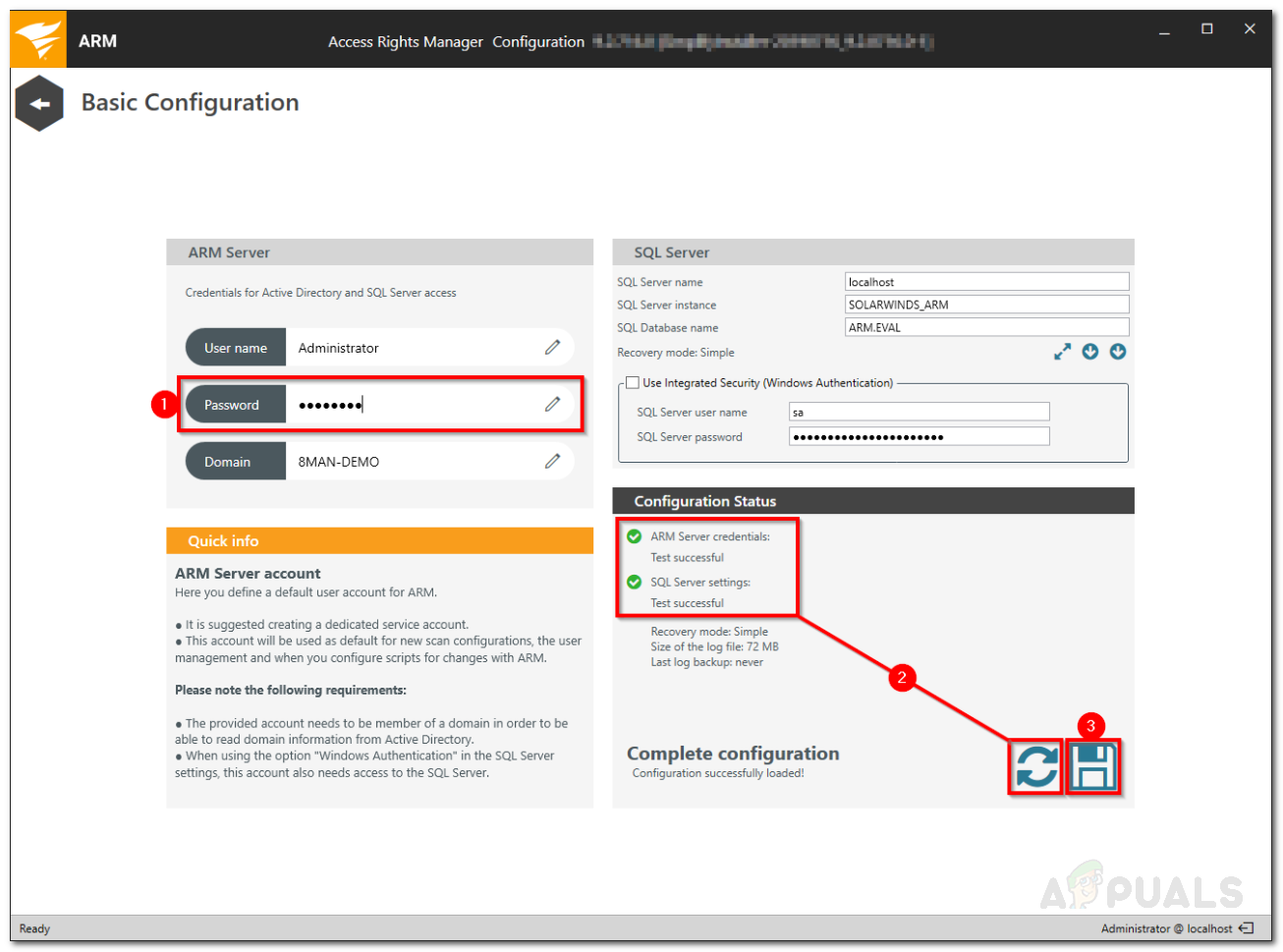

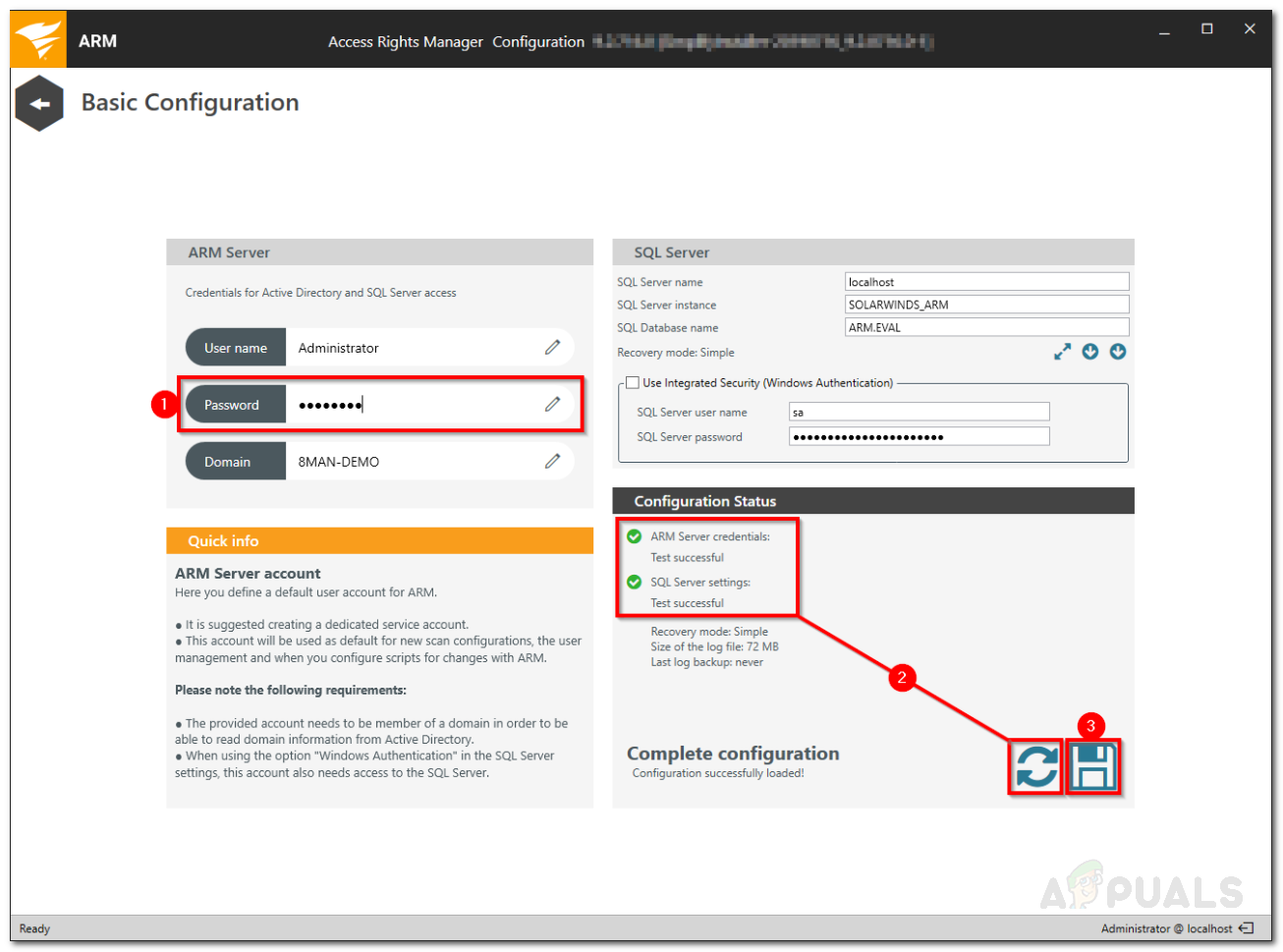

- Miután bejelentkezett, adja meg a szükséges hitelesítő adatokat a Alapvető Konfiguráció . Az értékek többsége alapértelmezés szerint jelen lehet, és csak meg kell adnia a jelszót annak a felhasználónak, aki telepítette az ARM-et. Ha akarja, ezen változtathat.

- A hitelesítő adatok ellenőrzéséhez kattintson a gombra Frissítés gombot a bal alsó sarokban.

- Kattints a Megment gombot a folytatáshoz.

Alapkonfiguráció

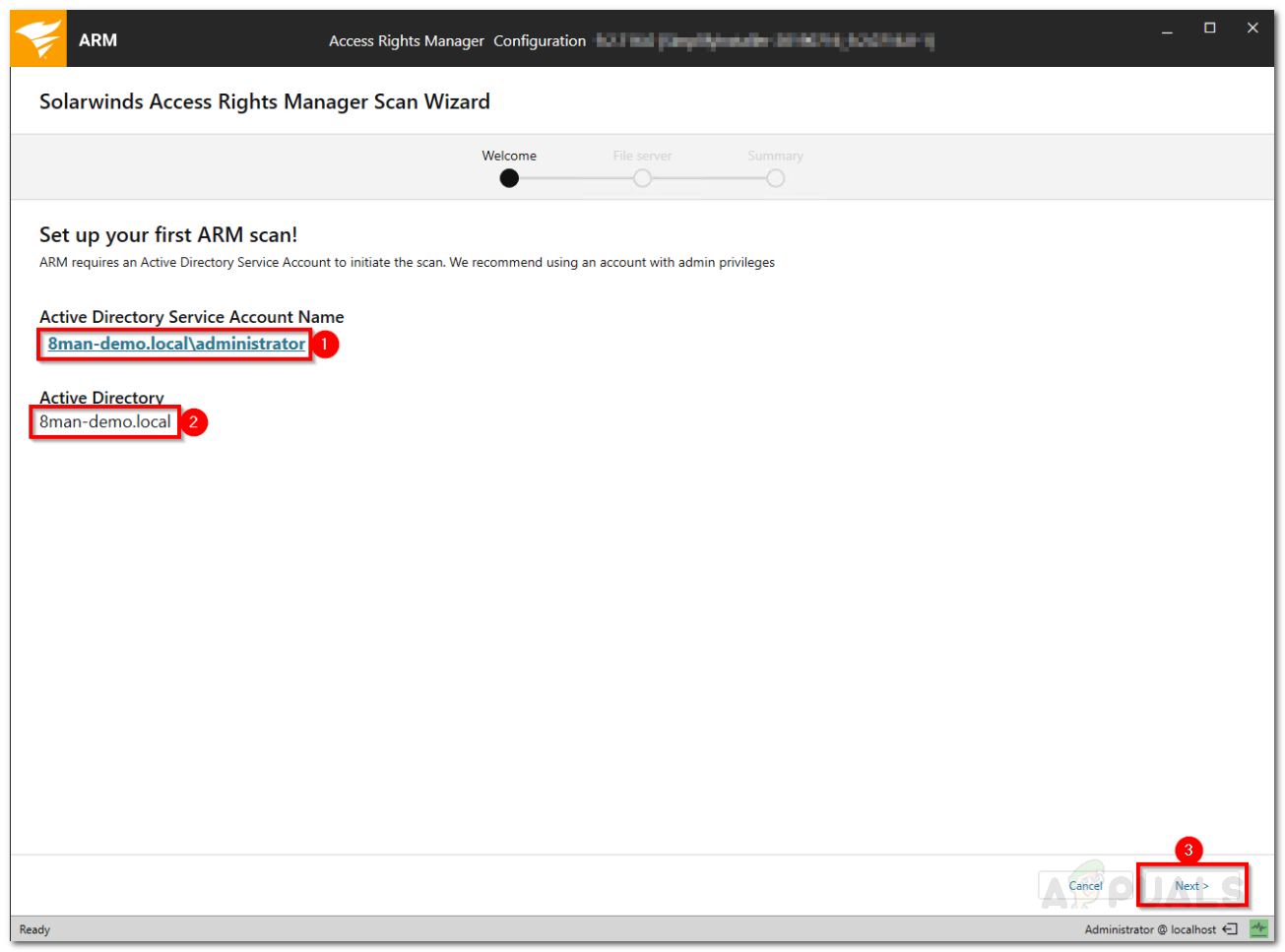

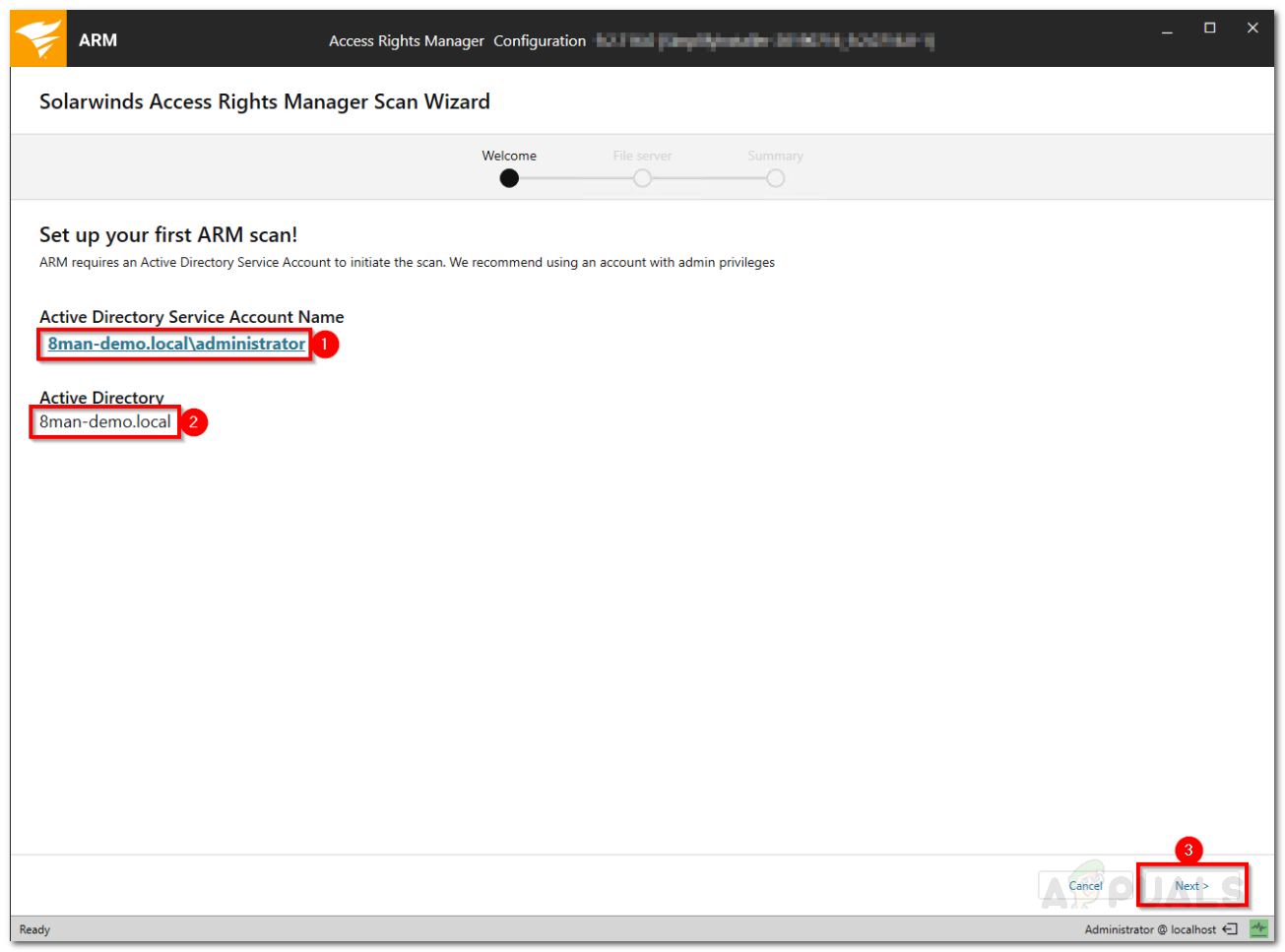

- Ezt követően be kell állítania az elsőt Active Directory letapogatás.

- Adja meg az Active Directory vizsgálatához használandó hitelesítő adatokat.

- Az Access Rights Manager megjeleníti a beolvasott tartomány nevét. Találat Következő .

Active Directory keresés

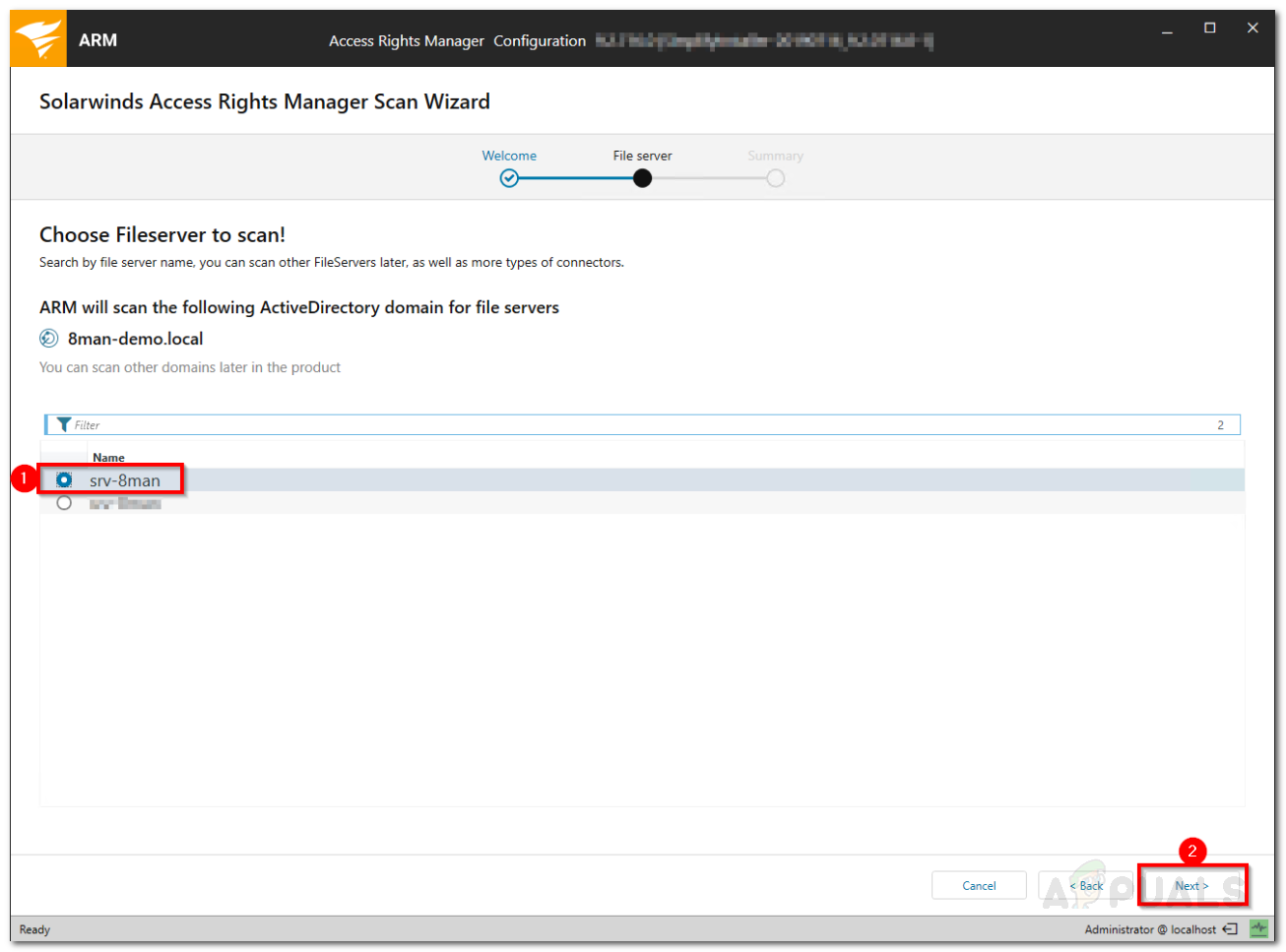

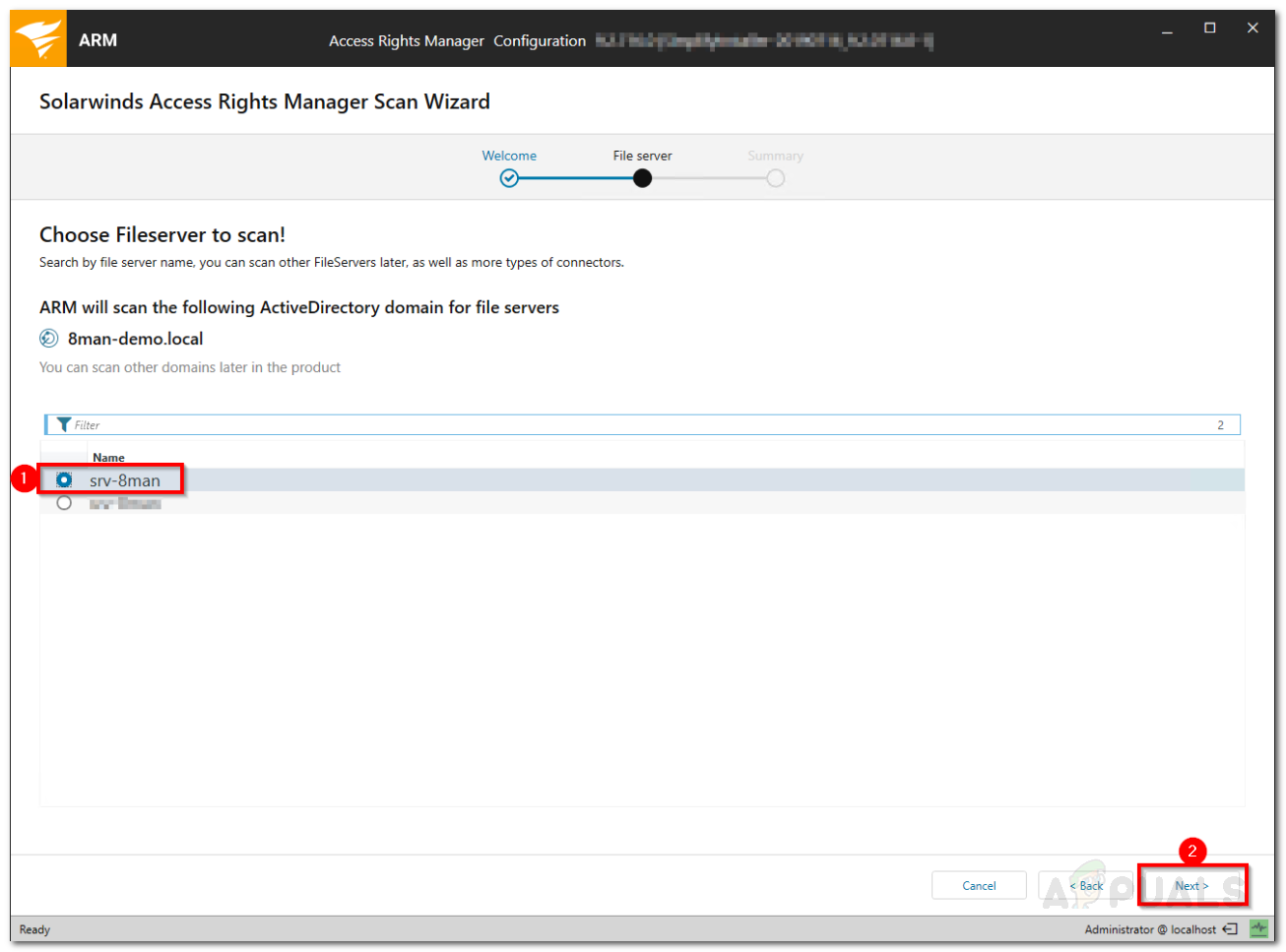

- Ezt követően az Access Rights Manager megjeleníti a fájlkiszolgálókat a kiválasztott tartományban.

- Válasszon ki egy fájlszervert, majd kattintson a gombra Következő .

Fájlkiszolgáló vizsgálata

- A Összegzés oldalon ellenőrizze a megadott információkat. Ha készen áll, kattintson a Start gombra Letapogatás . Ha a vizsgálat sikeresen befejeződik, ez azt jelenti, hogy készen áll az Access Rights Manager használatának megkezdésére.

A hozzáférési jogok kezelése

Most, hogy mindent beállított, elkezdheti használni az Access Rights Manager alkalmazást a különböző könyvtárak és a hozzáféréssel rendelkező felhasználók megtekintéséhez. Először is ajánlott megcélozni azokat a könyvtárakat, amelyek a legérzékenyebb adatokkal rendelkeznek, és ellenőrizni kell az azokhoz hozzáférő felhasználókat. Így teheti meg:

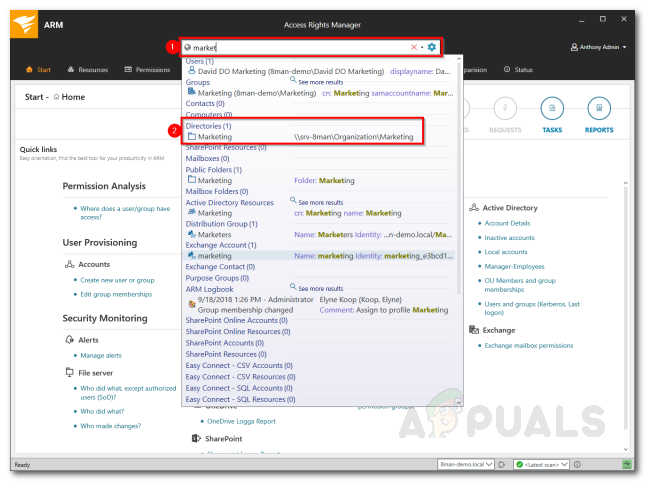

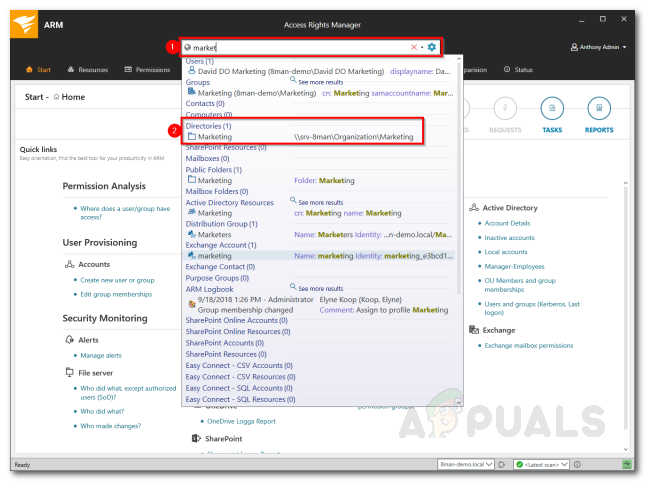

- A Rajt oldalon keresse meg a könyvtárat úgy, hogy beírja a nevét a keresősávba.

- Kattintson a kezelni kívánt könyvtárra a keresési eredmények között.

Könyvtár keresése

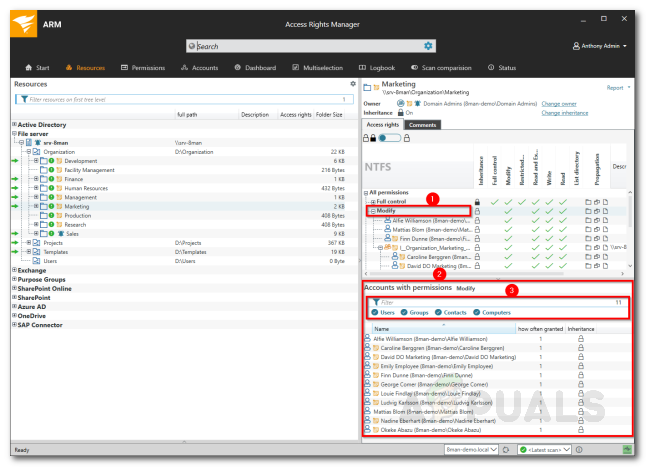

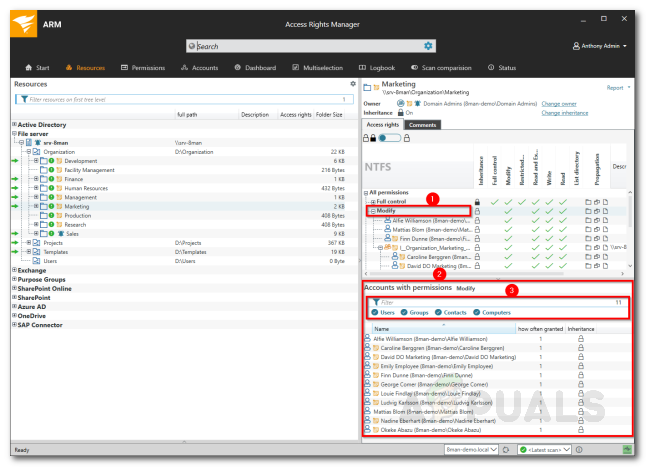

- Az Access Rights Manager automatikusan átvált a Erőforrások fülre.

- Válassza ki a könyvtárat, és láthatja a jobb oldali ablaktáblán.

- Itt az ARM megjeleníti az összes felhasználót és a birtokukban lévő engedélyeket.

- Kereshet olyan fiókokat, amelyek meghatározott engedélyekkel rendelkeznek a kiválasztott könyvtárhoz.

Felhasználói hozzáférés megtekintése

- Bármilyen változtatást elvégezhet az Ön igényeinek megfelelően.

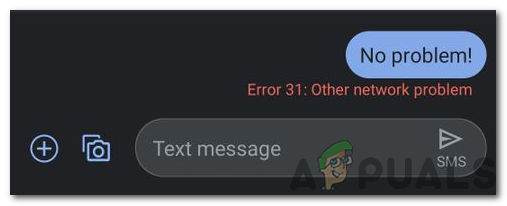

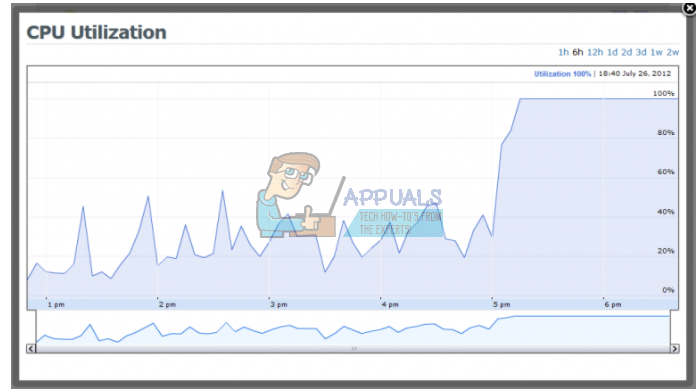

Az érzékeny adatokhoz való hozzáférés figyelése

Az Access Rights Manager eszközzel figyelemmel kísérheti a hálózaton lévő érzékeny adatokhoz való hozzáférést. Ez segít értesítést kapni, ha valaki megpróbálja elérni ezeket a fájlokat. Nagyon hasznos, ha nem szeretné, hogy a felhasználók hozzáférjenek a megadott adatokhoz. Így teheti meg:

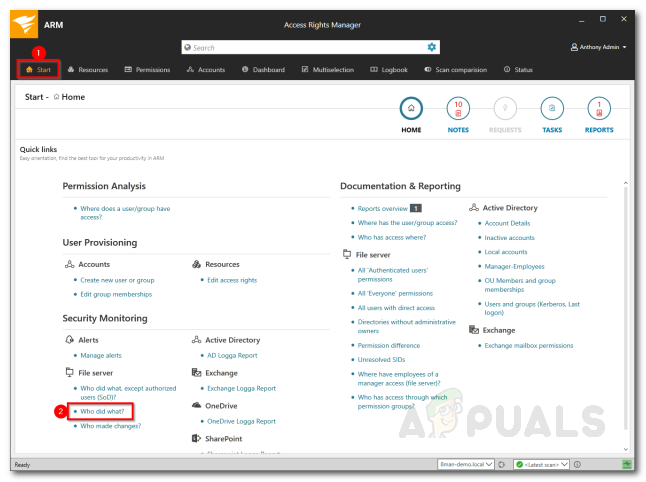

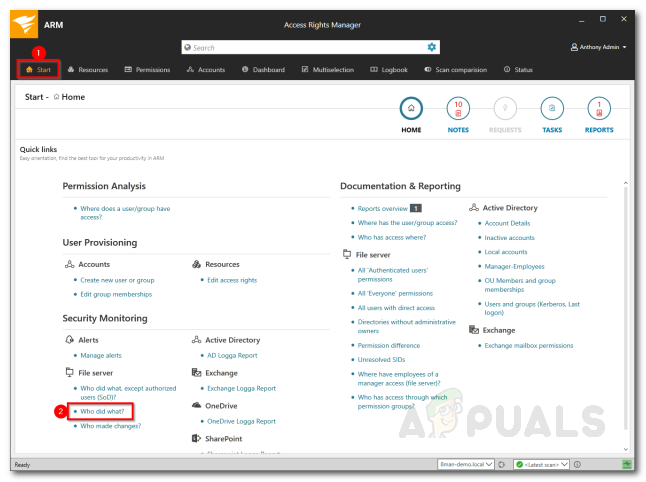

- Kattintson Rajt majd alá Biztonság Monitoring , kattintson a gombra Ki mit csinált?

Access Rights Manager - Biztonsági megfigyelés

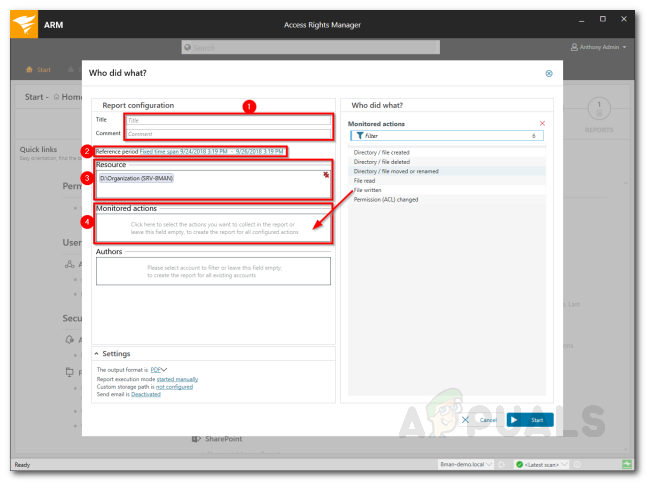

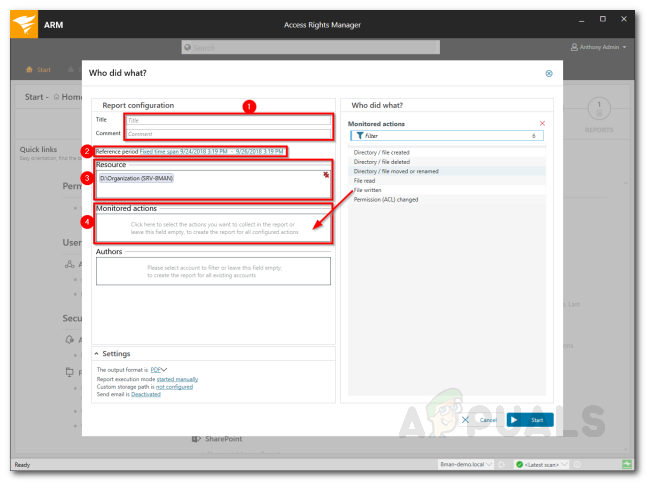

- Ezt követően töltse ki a kötelező mezőket, azaz a cím a jelentéshez írja be a megjegyzés ha szeretnéd. Megadhatja a időszak az események naplózásáért. Ezzel együtt megteheti források hozzáadása és cselekvések amelyről jelentést szeretne kapni. Hagyja üresen a műveletek mezőt, ha azt szeretné, hogy minden műveletről jelentést kapjon.

Jelentés beállítása

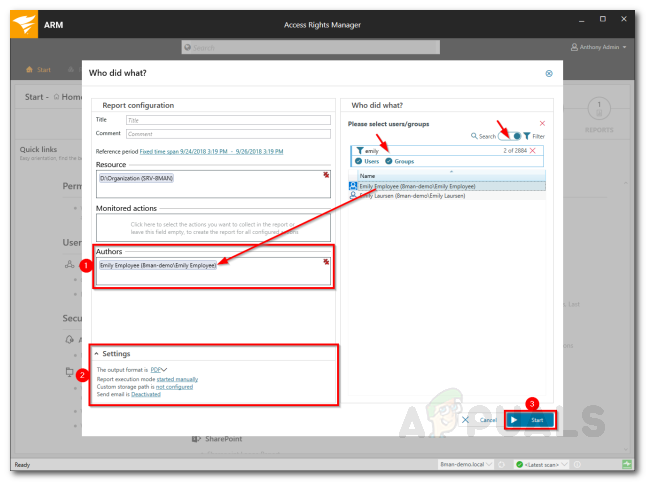

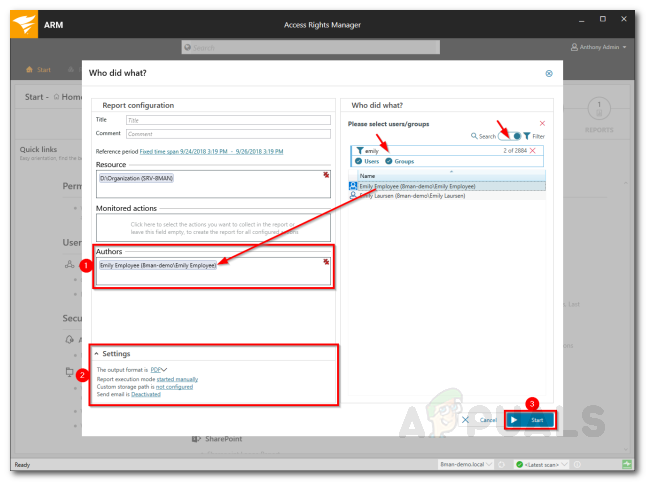

- tudsz hozzá szerzői és adja meg a kimeneti beállításokat a Beállítások .

Jelentés beállítása

- Ha elkészült, kattintson a gombra Rajt .