GrandCrab Ransomware v4.1.2. Malwarebytes Lab

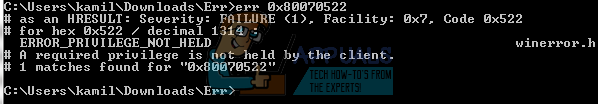

A GrandCrab Ransomware álcázott online letöltések révén telepíti magát a gazdagép számítógépes rendszereibe, állítólag PDF-nyugták formájában, és .gdcb és .crab fájljainak végrehajtásával titkosítja a felhasználó helyi adatait. Ez a ransomware a legelterjedtebb kártevő a maga nemében, és a Magnitude Exploit Kit használatával terjed a zsákmányára. A közelmúltban felfedezték a GrandCrab Ransomware legújabb verzióját, a 4.1.2-es verziót, és mielőtt támadásai lendületet kapnának, egy dél-koreai kiberbiztonsági társaság, AhnLab , megismételte a GrandCrab 4.1.2 ransomware által veszélyeztetett rendszereken végrehajtott hexadecimális karakterláncot, és a vállalat úgy fogalmazta meg, hogy a nem érintett rendszereken is veszélytelenül létezik, így amikor a ransomware belép egy rendszerbe, és a titkosításához végrehajtja a karakterláncát, akkor átgondolva, hogy a számítógép már titkosított és veszélyeztetett (állítólag már fertőzött), és ezért a ransomware nem hajtja végre újra ugyanazt a titkosítást, amely duplán titkosítja és teljesen megsemmisíti a fájlokat.

Az AhnLab által megfogalmazott hexadecimális karaktersorozat egyedülálló hexadecimális azonosítókat hoz létre a gazdagépeihez a hoszt részletei és a Salsa20 algoritmus alapján, amelyet együtt használnak. A Salsa20 egy strukturált stream szimmetrikus rejtjel, 32 bájtos kulcshosszal. Ezt az algoritmust sikeresnek találták a támadások sokaságával szemben, és rosszindulatú hackerek hatására ritkán veszélyeztette gazdaszervezeteit. A titkosítást Daniel J. Bernstein fejlesztette ki, és benyújtotta eStream fejlesztési célokra. Most az AhnLab GrandCrab Ransomware v4.1.2 harci mechanizmusában használják.

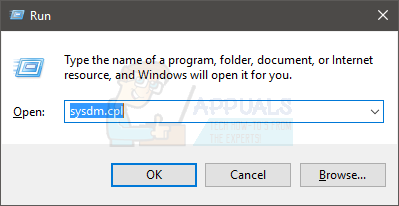

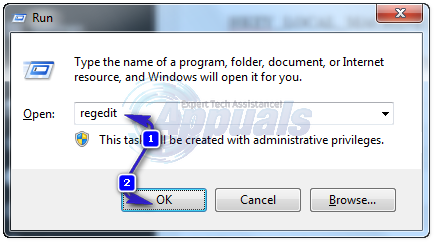

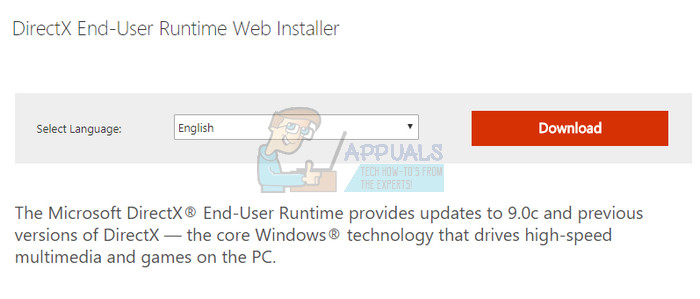

A GC v4.1.2 kivédésére kidolgozott alkalmazás a [hexadecimal-string] .lock fájlt különböző helyeken menti a gazdagép Windows operációs rendszere alapján. Windows XP rendszerben az alkalmazás a C: Documents and Settings All Users Application Data mappába kerül. A Windows, a Windows 7, 8 és 10 újabb verzióiban az alkalmazás a C: ProgramData mappában van tárolva. Ebben a szakaszban az alkalmazás várhatóan csak sikeresen becsapja a GrandCrab Ransomware v4.1.2 verziót. Még nem tették próbára a ransomware régebbi verzióival szemben, de sokan azt gyanítják, hogy ha az újabb alkalmazás fájljait összeegyeztetik a régebbi ransomware harci kódokkal, akkor azokat backportolással szintre lehet hozni, és hatékonyan lehet őket megtámadni. a ransomware régebbi verzióiból is. A ransomware által okozott fenyegetés felmérésére a Fortinet alapos publikációt tett közzé kutatás az ügyben, és hogy megvédje a fenyegetéstől, az AhnLab alkalmazásukat ingyenesen letölthetővé tette a következő linkeken keresztül: 1. link & 2. link .

![[Frissítés] A Twitter tisztázza, hogy mely „inaktív” számlákat töröljük a következő hónaptól](https://jf-balio.pt/img/news/00/twitter-clarifies-about-which-inactive-accounts-will-be-marked.png)

![„Ellenőrizze a PIN-kódot, és próbálkozzon az újracsatlakozással” Bluetooth párosítási hiba Windows 10 rendszeren [FIXED]](https://jf-balio.pt/img/how-tos/48/check-pin-try-connecting-again-bluetooth-pairing-error-windows-10.png)